网站和广告公司喜欢了解您是谁以及您在网络上做什么。他们越了解您和您的喜好,就越能更好地针对您投放广告。当然,大多数互联网用户不太热衷于向他们提供此类私密且侵犯隐私的信息。这导致不断升级武器种族广告商热衷于唯一地识别网站访问者并在他们上网时跟踪他们,而普通互联网用户热衷于保护自己的隐私。广告商武器库中越来越重要的武器是指纹识别……

我已经讨论过浏览器指纹识别前。这种侵入性技术使用使您的网络浏览器与其他用户的浏览器不同的属性(例如浏览器名称、操作系统和浏览器的确切版本号、安装的字体和插件、支持的数据类型(所谓的 MIME 类型)、屏幕分辨率、系统颜色等),以便在您访问网站时唯一地识别您。一旦被唯一识别,您就可以在访问其他网站时被跟踪。

我还讨论了画布指纹识别,这是一种特殊形式的浏览器指纹识别,它使用一个脚本,要求您的浏览器绘制隐藏图像,然后使用图像绘制方式的微小变化来生成唯一的 ID 代码,然后可以使用该代码来跟踪您。

音频(或 AudioContext)指纹识别

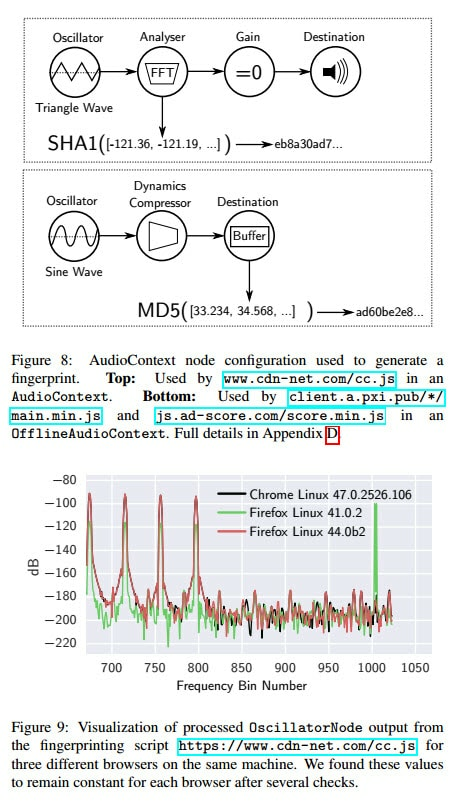

普林斯顿大学的研究人员发现 (.pdf),这种想法的新变体——音频指纹识别——的使用正变得越来越普遍。该技术利用了 JavaScript音频连接API为了帮助唯一地识别用户,

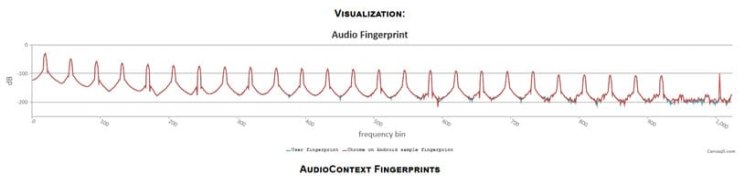

“由于机器之间的硬件或软件差异,在不同机器或浏览器上处理的音频信号可能会略有差异,而相同的机器和浏览器组合将产生相同的输出……使用 AudioContext API 进行指纹识别不会收集您的机器播放或录制的声音。 AudioContext 指纹是机器音频堆栈本身的一个属性。”

如果你想看你的音频指纹,研究人员创建了AudioContext 指纹测试页,它根据使用系统上安装的 AudioContext 和 Canvas API 收集的信息提供可视化的指纹。

电池(状态 API)指纹识别

这种技术用途一个鲜为人知的 HTML5“功能”称为电池状态API当您访问网站时,检测笔记本电脑、平板电脑或智能手机的剩余电量。

官方万维网联盟(W3C,监督网络标准制定的组织)规范规定,此 API 对隐私的影响最小。一个纸然而,法国和比利时安全研究人员发现,

“跨多个网站的第三方脚本可以通过利用提供给 Web 脚本的电池信息来链接用户在短时间内的访问。为此,脚本可以使用电池电量、放电时间和充电时间的值。由于更新间隔(及其时间)相同,每个站点上的读数将保持一致。这可以使第三方脚本链接这些并发访问。此外,如果用户离开这些网站,但不久之后又访问具有相同第三方脚本的另一个网站,这些读数可能会被用来帮助将当前访问与之前的访问联系起来。”

研究人员还指出,除了使用电池电量跟踪网站访问者之外,电池容量也可以用作跟踪向量。普林斯顿大学的论文也提到了电池指纹识别,尽管这些研究人员只发现了两个利用它的脚本。

提示:我感谢读者 Pogue,他发送了以下提示来禁用电池状态API在火狐浏览器中。在关于:配置设置 dom.battery.enabled = false

组合跟踪技术

也许普林斯顿大学论文中最有趣的发现是网站和广告分析公司部署了一系列技术,这些技术结合起来能够挫败用户为阻止此类跟踪而采取的更加积极的尝试,

“Ghostery 以及 EasyList 和 EasyPrivacy 的组合在阻止率方面表现相似。这些隐私工具可阻止超过 80% 的网站进行画布指纹识别,并阻止超过 90% 的网站进行画布字体指纹识别。然而,只有一小部分使用该技术的脚本被阻止(8% 到 25% 之间),这表明不太受欢迎的第三方被遗漏了。 WebRTC IP 发现和音频指纹识别等鲜为人知的技术的检测率甚至更低。”

Canvas 字体指纹识别是“常规”浏览器指纹识别的一项功能(使用浏览器字体列表来帮助识别用户),而 WebRTC IP 发现也是相同的“功能”,即使在使用 VPN 时,也允许网站获取用户的真实 IP 地址(WebRTC“错误”)。

结论

正是由于广告商广泛使用这种侵入性和彻头彻尾的偷偷摸摸的策略,越来越多的互联网用户被转动到广告拦截器。网站和广告公司对收入损失表示遗憾,但这是他们自己的错。

我们没有允许他们监视我们,在我们上网时建立更加准确和令人毛骨悚然的个人资料,以便更好地鞭打我们的东西。当我们采取明确的措施来防止这种情况发生时(例如学习管理我们的 cookie),网站实际上就向自己的访问者(和客户)发动了战争。

更多的和更多的尽管违背了我们的最大利益和我们的意愿,但已经开发出了监视兴趣用户的秘密方法(事实上,它们的开发正是因为我们试图逃避此类跟踪)。

网站做需要从他们提供的优质内容或服务中赚钱,但除非他们诚实、透明地这样做,并使用不会违反我们意愿侵犯我们隐私的模式,否则消费者使用广告拦截器投票的人数只会增加。