尽管在许多方面都非常不同,但VPN和Tor匿名网络使用加密的代理连接,以隐藏可以一起使用的用户身份。一起使用VPN和TOR可以提供额外的安全性,并减轻专门使用这两种技术的一些缺点。在本指南中,我们向您展示如何一起使用TOR和VPN。

如果您是TOR浏览器的新手,或者您可能需要更多有关它的信息,请查看以下列出的指南:

- 使用什么VPN? - 如果您还没有VPN服务,并且不确定从哪里开始,请查看我们的Tor VPN文章以获取建议列表,以及有关将它们一起使用的一些有用提示。

- 什么更好? - 如果您想查看哪种软件更好,并且使用每种服务的优缺点,请查看我们的Tor vs VPN指南以获取有关此信息的更多信息。

- 关于TOR浏览器的一切 - 如果您想要有关TOR的工作方式,如何安装,如何使用它(无VPN)以及更多信息,请看一下我们的Ultimate Tor浏览器指导。

在此配置中,您首先连接到VPN服务器,然后在访问Internet之前与TOR网络:

您的计算机 - > VPN-> Tor->互联网

尽管我们最佳VPN中推荐的一些提供商会为TOR文章提供简单的设置,但这也是当您使用TOR浏览器或Whonix(以获得最大安全性)时,在连接到VPN服务器时也会发生这种情况,这意味着您在Internet上明显的IP是Tor Exit Node的。

优点:

- 您的ISP不会知道您正在使用TOR(尽管它可以知道您正在使用VPN)。

- TOR条目节点将不会看到您的真实IP地址,而是VPN服务器的IP地址。如果您使用良好的无gogs VPN,则可以提供有意义的额外安全层。

- 允许访问TOR隐藏服务(.onion网站)。

缺点:

- 您的VPN提供商知道您的真实IP地址

- 没有保护恶意出口节点的保护。 (非-https进入和离开TOR出口节点的流量未经加密,可以受到监控。)

- TOR出口节点通常被阻止

- 我们应该注意,使用诸如TOR桥obfsproxy也可以有效地隐藏您的ISP使用(尽管确定的ISP理论上可以使用深度数据包检查来检测TOR流量)。

重要说明:一些VPN服务(例如NORDVPN,Privatoria和Torvpn)通过OpenVPN配置文件(透明地将您的数据从OpenVPN透明地将您的数据路由到TOR网络)通过VPN提供TOR。这意味着您的整个Internet连接通过VPN受益。

但是,请注意,这与使用TOR浏览器那样安全,在该浏览器中,从台式机到TOR服务器端到端进行TOR加密。 VPN提供商可能会在TOR服务器加密之前拦截流量,可能会拦截流量。 TOR浏览器还以您通常的浏览器肯定没有进行的方式来对抗各种威胁。

为了通过VPN使用TOR时,请始终使用TOR浏览器

VPN通过TOR

这涉及首先连接到TOR,然后通过VPN服务器连接到Internet:

您的计算机 - >使用VPN-> TOR-> VPN-> Internet加密

此设置要求您的VPN客户端配置为与TOR一起使用,而我们目前建议这样做的唯一的VPN服务是瑞典提供商私有vpn。

使用PrivateVPN的好处VPN通过TOR功能是,当您连接到其服务器时,VPN提供商无法检测您的HOME IP地址。

结果,VPN无法实时跟踪您的身份以及您在做什么。

这是一个有用的额外保护层,以防止为VPN提供迫使其开始监视流量的认股权证。 (私有vpn已经是一项没有日志服务,因此如果接近时,它将没有现有的连接记录或使用日志将其移交给当局。)

诚然,这是大多数用户可能不需要的附加隐私措施。但是,根据您的个人威胁模型,如果您想要在线上高水平的隐私和匿名性,这是一个有用的补充。

通过TOR使用VPN(VPN上的TOR)的另一个好处是,您在Internet上明显的IP是VPN服务器的IP。这使您可以防止网站和在线服务检测到TOR出口节点(这阻止了它们阻止您)。并允许您选择您在进入IP地址的国家 /地区;根据您的需求(例如,访问地理限制服务)。

优点

- 由于您通过TOR连接到VPN服务器,因此VPN提供商无法“看到”您的真实IP地址,而只有Tor Exit Node的IP地址。当与匿名付款方式结合使用时(例如正确混合比特币) 制成匿名在Tor上,这意味着VPN提供商也无法识别您,即使它确实保留了日志。

- 在输入(和退出)TOR网络之前,VPN客户端对数据进行了保护(尽管数据已加密,但您的ISP将能够看到它正朝着TOR节点前进)。

- 绕过TOR出口节点上的任何块。

- 允许您选择服务器位置(非常适合地理运输)。

- 所有互联网流量都通过TOR(即使是通常不支持它的程序)进行了路由。

缺点

- 您的VPN提供商能查看您的互联网流量(但无法将其连接到您)

- 作为链中存在的固定点(VPN提供商),更容易受到全局端到端的时间攻击的影响。

这种配置通常被认为更安全,因为它允许您保持完整(和真实)匿名性。

请记住,要保持匿名性至关重要的是,始终通过TOR连接到VPN(如果使用AIRVPN或BolehVPN,则一旦客户端正确配置,就会自动执行)。在付款或登录基于Web的用户帐户时,情况也是如此。

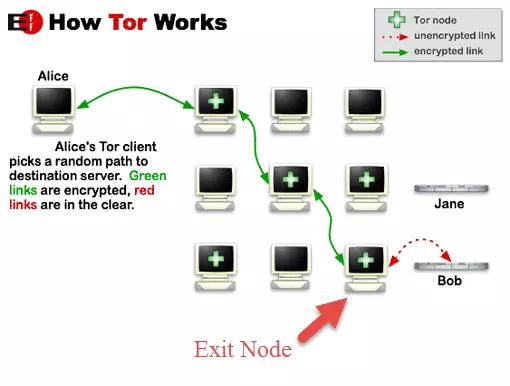

恶意出口节点

使用TOR时,计算机和打开Internet之间的链条中的最后一个出口节点称为出口节点。访问或从开放式互联网(下图中的BOB)退出并进入该节点未加密的流量。除非使用某种其他形式的加密形式(例如https),这意味着任何运行出口节点的人都可以监视用户的互联网流量。

这通常不是一个巨大的问题,因为用户的身份是由流量通过往返于出口节点的两个或更多其他节点隐藏的。但是,如果未加密的流量包含个人身份信息,则可以通过运行出口节点的实体可以看到。

此类节点被称为恶意出口节点,并且也已知将用户重定向到假网站。

SSL连接是加密的,因此,如果您连接到SSL有担保网站(https://),您的数据将是安全的,即使它通过恶意出口节点也是如此。

端到端的正时攻击

这是一种通过将其连接到Internet上其他匿名行为的时机相关联的时间来解开匿名VPN和TOR用户的技术。

哈佛炸弹威胁性白痴在使用TOR时被抓住的事件是这种匿名化攻击形式的一个很好的例子,但值得注意的是,罪魁祸首仅被捕,因为他通过哈佛校园Wi-Fi网络与TOR相连。

在全球范围内,对TOR用户进行成功的E2E攻击将是一项巨大的事业,但对于NSA等人来说可能并非不可能,NSA涉嫌涉嫌在全球公共TOR出口节点中占据高百分比。

如果这样的攻击(或其他匿名化在使用TOR时对您进行策略),然后使用VPN也将提供额外的安全性。

那么哪个更好?

通过TOR的VPN是通常认为更安全,因为(如果采取了正确的预防措施)允许真正的匿名性 - 甚至您的VPN提供商都不知道您是谁。它还提供了防止恶意出口节点的保护,并允许您通过TOR EXIT节点上的块审查审查制度。

但是,您应该知道,如果对手可以损害您的VPN提供商,则它可以控制TOR链的一端。随着时间的流逝,这可能会使对手能够进行端到端的时机或其他匿名化攻击。任何这样的攻击都将很难执行,如果提供商保留日志,则无法追溯执行,但这是世界上世界上应该考虑的一点。

通过VPN进行TOR意味着您的VPN提供商知道您是谁,尽管与VPN通过TOR一样,使用值得信赖的提供商,他们保留任何日志都会提供大量的回顾性保护。

通过VPN进行TOR没有防止恶意出口节点的保护,并且仍受到针对TOR用户的审查措施的约束,但确实意味着您的VPN提供商看不到您的Internet流量内容…