早在 2013 年,愛德華·斯諾登就透露,美國政府認為隱私是一種特權,而不是權利。國家安全局(美國國家安全局)盡可能收集和存儲任何人的數據——無論他們是否是美國公民。因此,雖然斯諾登發布的文件迫使國會縮小國家安全局的影響範圍並提供一定程度的透明度,但我們有責任在一個過度監視的世界中保護我們基本的隱私權。

可悲的是,這些侵入性做法並非美國獨有。世界各地的政府都會使用從 ISP 日誌記錄到電話惡意軟件等各種手段來監視其公民。直到今天,他們中的大多數人仍在繼續尋求允許後門監控您的電話、消息和一般互聯網活動的立法。

幸運的是,我們可以採取一些措施來避免與喬治·奧威爾筆下的“老大哥”越來越相似的天眼。使用加密來保護您的數據是一個好的開始。加密可能會給負責解密的監視組織帶來困難,儘管加密信息將無限期保留直到被破解,但破解它是一個極其漫長的過程。因此,如果加密數據成為我們的新標準,那些不想浪費時間的機構就會更少地挑出它。

加密的安全性如何?

美國國家安全局蓄意攻擊全球加密標準的規模被曝光,損害了他們的聲譽。讓我們檢查一下當前的情況。

加密密鑰長度

密鑰長度是確定密碼破解所需時間的最粗略方法 - 它是密碼中使用的 1 和 0 的原始數量。密碼可能會受到暴力攻擊(或詳盡的密鑰搜索)的攻擊。這些攻擊同樣粗暴,攻擊者嘗試每一種可能的組合來找到正確的組合。

密鑰長度是確定密碼破解所需時間的最粗略方法 - 它是密碼中使用的 1 和 0 的原始數量。密碼可能會受到暴力攻擊(或詳盡的密鑰搜索)的攻擊。這些攻擊同樣粗暴,攻擊者嘗試每一種可能的組合來找到正確的組合。

破解現代加密密碼是一項艱鉅的任務——當然,如果有人有能力做到這一點,那可能就是美國國家安全局。讓我們來看看如果美國國家安全局嘗試對各種密碼進行暴力攻擊會發生什麼。

128位密鑰

128 位密鑰密碼有 3.4 x10(38) 個可能的密鑰。遍歷其中每一個都需要數千次(或更多)操作才能破解。

2016年,世界上最強大的超級計算機是位於中國廣州的國防科技大學天河二號。速度幾乎是 Fujitsu K 的 3 倍,達到 33.86 petaflops,“只需”大約 10 億年的三分之一就能破解一128 位 AES 密鑰!

256 位密鑰

破解 256 位密鑰所需的計算能力是 128 位密鑰的 2(128) 倍。

暴力破解 256 位密碼所需的年數為 3.31 x 10(56) – 大約是 20000...0000(總共 46 個零)乘以宇宙年齡(135 億或 1.35 x 10(10) 年)!

128位加密

在愛德華·斯諾登洩密之前,我們一直認為 128 位加密實際上無法通過暴力破解。人們甚至認為這種情況還會再持續 100 年(考慮到摩爾定律)。

摩爾定律指出,處理器速度或計算機的整體處理能力每兩年就會翻一番。

這在理論上仍然成立。然而,我們目前的進步速度比摩爾定律預測的要慢。這是由於硬件設計人員不斷挑戰物理定律設定的硬性限制:例如,晶體管只能製造得如此之小,並且只能放置得如此之近。美國國家安全局似乎願意投入大量資源來破解加密,這也動搖了專家對這些預測的信心。因此,世界各地的系統管理員都在爭先恐後地升級密鑰長度。

如果量子計算得到廣泛應用,那麼所有的賭注都將落空。加密技術必須從頭開始開發。量子計算機將比任何現有計算機都更強大,並且將使所有當前的加密密碼和套件在一夜之間變得多餘。

理論上,量子加密的發展將解決這個問題。然而,最初使用量子計算機將是最強大、最富有的政府和公司的專有權利。另外,加密民主化並不符合這些組織的利益。

值得注意的是,美國政府使用 256 位加密來保護“敏感”數據,並使用 128 位加密來滿足“常規”需求。然而,它也使用 AES 密碼,這並非沒有問題。

密碼

加密密鑰長度是指涉及的原始數字的數量。密碼是用於執行加密的數學。它的弱點在於這些算法,而不是密鑰長度,通常會導致加密被破壞。

到目前為止,您將遇到的最常見的密碼是開放VPN:河豚和 AES。此外,RSA用於加密和解密密鑰,SHA-1或SHA-2用作散列函數來驗證數據。

最安全的 VPN使用 AES 密碼。美國政府的採用提高了其可靠性,從而提高了受歡迎程度。然而,有理由相信這種信任可能是錯誤的。如果您想了解更多信息,請查看我們的VPN 加密完整指南我們來看看 VPN 使用的加密類型。

美國國家標準技術研究院

美國國家標準與技術研究院 (NIST) 開發和/或認證了 AES、RSA、SHA-1 和 SHA-2。美國國家標準技術研究所還與 NSA 密切合作在其密碼的發展中。

鑑於 NSA 系統性地努力削弱國際加密標准或在國際加密標準中建立後門,我們有充分的理由質疑 NIST 算法的完整性。

NIST 很快否認有任何不當行為(“NIST 不會故意削弱加密標準”)。它還邀請公眾參與即將推出的幾項擬議的加密相關標準,此舉旨在增強信心。

然而,《紐約時報》指責 NSA 引入無法檢測的後門,或顛覆公共開發流程以削弱算法,從而規避 NIST 批准的加密標準。

有消息稱,經 NIST 認證的加密標準——雙橢圓曲線算法 (Dual_EC_DRGB)——被 NSA 故意削弱了不止一次,而是兩次,進一步削弱了現有的信任。

然而,Dual_EC_DRGB 中的潛在後門已經被注意到。荷蘭埃因霍溫理工大學的研究人員在 2006 年指出,通過“普通”PC 發起攻擊非常容易。微軟工程師還標記了算法中可疑的後門。

儘管存在這些擔憂,Microsoft、Cisco、Symantec 和 RSA 都將該算法包含在其產品的加密庫中。這是因為遵守 NIST 標準是獲得美國政府合同的先決條件。

NIST 認證的加密標准在依賴隱私的所有行業和業務領域(包括 VPN 行業)中幾乎無處不在。這一切都讓人不寒而栗。更糟糕的是,由於這些標準無處不在,密碼學專家可能不願意麵對越來越多的問題。

要詳細了解美國公民面臨的隱私問題,以及美國人如何更好地在網上保護自己,請查看我們的美國最佳 VPN指導。

完美的前向保密性

愛德華·斯諾登的信息中最普遍的反駁之一聲稱:“另一個項目,代號為俗氣的名字,旨在挑出SSL/TLS 加密密鑰稱為證書”,並且這些證書可能“容易被 GCHQ 超級計算機破解”。

這些證書可以被“挑出來”,這強烈表明 1024 位 RSA 加密(通常用於保護證書密鑰)比之前想像的要弱。因此,美國國家安全局和政府通訊總部可以比預期更快地解密它。

除此之外,廣泛用於驗證 SSL/TLS 連接的 SHA-1 算法從根本上被破壞了。在這兩種情況下,該行業都在忙著盡快修復弱點。它通過轉向 RSA-2048+、Diffie-Hellman 或橢圓曲線 Diffie-Hellman (ECDH) 密鑰交換和 SHA-2+ 哈希身份驗證來實現此目的。

這些問題(以及 2014 年 Heartbleed Bug 慘敗)凸顯了對所有 SSL/TLS 連接使用完美前向保密 (PFS) 的重要性。

這是一個為每個會話生成一個新的、唯一的私有加密密鑰(沒有從中派生出任何附加密鑰)的系統。因此,它也稱為臨時密鑰交換。

使用 PFS 時,一個 SSL 密鑰被洩露並不重要,因為會為每個連接生成新密鑰。密鑰在連接過程中也經常被刷新,並且要有意義地訪問通信將需要洩露這些新密鑰。這使得這項任務變得如此艱鉅,以至於實際上是不可能的。

輕鬆訪問

不幸的是,公司的常見做法是僅使用單個私有加密密鑰。雖然這些公司這樣做要容易得多,但這也讓他們處於危險之中,因為如果這個密鑰被洩露,攻擊者將能夠訪問用它加密的所有通信。

OpenVPN 和 PFS

使用最廣泛的VPN協議是OpenVPN。它被認為非常安全,主要是因為它允許使用臨時密鑰。

遺憾的是,很少有 VPN 提供商實施這些密鑰。如果沒有完美的前向保密性,OpenVPN 連接就不能被認為是安全的。

這裡還值得一提的是,通常用於驗證 OpenVPN 連接的 HMAC SHA-1 哈希值是不是一個弱點。這是因為 HMAC SHA-1 比標準 SHA-1 哈希更不容易受到衝突攻擊。也就是說,TLS 1.3 已經放棄了 HMAC 的 SHA-1,同時還進行了大量其他更改以放棄對不安全協議的支持。如果可能,您應該確保您的 OpenVPN 實施使用 TLS 1.3。

結論——那麼,加密安全嗎?

低估國家安全局破壞所有加密的野心或能力是錯誤的。然而,加密仍然是我們針對它(以及其他類似威脅)的最佳防禦措施。

據所有人所知,AES(儘管對其 NIST 認證存在疑慮)和 OpenVPN(具有完美的前向保密性)等強密碼仍然是安全的。正如哈佛大學伯克曼互聯網與社會中心的加密專家、隱私倡導者布魯斯·施奈爾 (Bruce Schneier) 所說的那樣:

”相信數學。加密是你的朋友。好好利用它,並儘最大努力確保沒有任何東西可以損害它。這就是即使面對國家安全局也能保持安全的方法”。

還要記住,國家安全局並不是唯一的潛在對手。然而,大多數犯罪分子(甚至政府)遠不及美國國家安全局規避加密的能力。

為了確保您的互聯網是加密的,您需要訪問我們的指南2025 年最好的 VPN。

端到端加密的重要性

端到端 (e2e) 加密是一種在您自己的設備上加密數據的方法。只有您擁有加密密鑰,除非您共享它們,否則潛在的對手會發現如果沒有這些密鑰就很難解密您的數據。

許多服務和產品不使用端到端加密。相反,他們會加密您的數據並代表您保存密鑰。這非常方便,因為它可以輕鬆恢復丟失的密碼並跨設備同步,但這也意味著這些第三方可能被迫交出您的加密密鑰。

微軟就是一個很好的例子。它對保存在其中的所有電子郵件和文件進行加密雲端硬盤(以前稱為 SkyDrive),但也擁有加密密鑰。 2013 年,它使用這些密鑰解鎖了 2.5 億用戶的電子郵件和文件,以方便 NSA 進行檢查。

我們強烈建議避免使用在其服務器上加密您的數據的服務。盡可能在您自己的計算機上加密您自己的數據,並訪問我們的安全雲服務指南如果這不適合您。

HTTPS

實施強加密最近變得有些流行,但網站實際上在過去 20 年裡一直在使用端到端加密。畢竟,如果網絡不安全,那麼我們將無法在線購物或訪問我們的銀行賬戶。

HTTPS 是大多數站點選擇的協議,它代表 HTTP Secure(或 HTTP over SSL/TLS)。它由需要保護用戶通信安全的網站使用,被稱為互聯網安全的支柱。

然而,當您訪問不安全的 HTTP 網站時,數據傳輸不會加密。這意味著任何觀看者都可以窺探您在網站上的活動,包括付款時的交易詳細信息!甚至可以更改您和網絡服務器之間傳輸的數據。

使用 HTTPS,當您首次連接到網站時會發生加密密鑰交換。網站上的所有後續操作都經過加密,因此不會被窺探。觀看的任何人都可以看到您訪問過某個網站,但看不到您閱讀的各個頁面或傳輸的數據。

例如,ProPrivacy 網站使用 HTTPS 進行保護。除非您在訪問我們的網站時使用 VPN,否則您的 ISP 將能夠看到您訪問過該網站,但無法判斷您正在閱讀這篇特定文章。這是因為 HTTPS 使用端到端加密。

很容易判斷您訪問的網站是否受 HTTPS 保護 - 只需在主 URL/搜索欄左側查找鎖定的掛鎖圖標即可。

那裡是與 HTTPS 相關的問題,但總的來說,它是安全的。如果不是這樣,每天發生的數十億次金融交易和個人數據傳輸都將不可能實現。互聯網本身(可能還有世界經濟)將在一夜之間崩潰。

元數據

加密的一個更令人擔憂的限制是它不一定能保護用戶免遭元數據收集。

即使電子郵件、語音對話或瀏覽會話的實際內容無法輕易監控,了解此類通信的時間、地點、發件人、發件人以及發生的頻率也可以讓對手了解很多信息。如果落入壞人手中,它就是一個強大的工具。

採取一個安全加密的消息服務– 就像 WhatsApp。 Facebook 仍然能夠知道您在使用該服務時向誰發送消息,以及您向他們發送消息的頻率、您通常聊天的時間以及其他因素。

元數據是如此強大,以至於收集它已成為 NSA 的主要關注點(除了針對個人通信之外)。正如 NSA 總法律顧問斯圖爾特·貝克 (Stewart Baker) 公開承認的那樣:

“元數據絕對可以告訴您有關某人生活的一切。如果您有足夠的元數據,那麼您實際上並不需要內容。”

技術如VPN和Tor瀏覽器然而,這可能會使收集元數據變得更加困難。畢竟,ISP 根本無法獲取與使用該服務的 VPN 客戶的瀏覽歷史記錄相關的元數據來隱藏他們的活動。

但請注意,某些 VPN 提供商會自行記錄一些元數據。在選擇提供商來保護您的隱私時,需要考慮這一點。

還值得注意的是,移動應用程序通常會繞過設備上運行的任何 VPN 並直接連接到其發布商的服務器。例如,使用 VPN 不會阻止 WhatsApp 向 Facebook 發送元數據。

有關我們為移動設備推薦的 VPN 的更多信息,請訪問我們的適用於 iPhone 的最佳 VPN指導或適用於 Android 的最佳 VPN等價的,我們在這裡進行更詳細的討論。

確定您的威脅模型

在考慮如何保護您的隱私並保持互聯網安全時,請仔細考慮誰或什麼最擔心的是你。為自己辯護一切幾乎是不可能的。任何這樣做的嘗試都可能會嚴重降低互聯網的可用性(以及您的享受)。

使用自由開源軟件

美國國家安全局對公共密碼的可怕規模攻擊,以及其對通用國際加密標準的故意削弱,已經表明沒有任何專有軟件是值得信任的。這甚至包括專門為安全性而設計的軟件。

美國國家安全局對公共密碼的可怕規模攻擊,以及其對通用國際加密標準的故意削弱,已經表明沒有任何專有軟件是值得信任的。這甚至包括專門為安全性而設計的軟件。

美國國家安全局已經拉攏(或強迫)數百家科技公司在其程序中建立後門,或以其他方式削弱安全性以允許他們訪問。美國和英國的公司尤其值得懷疑,儘管有報導明確表明世界各地的公司都已屈服於美國國家安全局的要求。

專有軟件的問題在於,國家安全局可以毫無問題地接近並說服唯一的開發商和所有者合作。此外,它們的源代碼通常是保密的,這使得添加或修改源代碼變得更加容易,而不會引起其他人的注意。

解決這個問題的一個方法是堅持使用免費開源軟件(FOSS)。通常由不同且互不相關的個人共同開發,任何人都可以檢查和同行評審 FOSS 源代碼。這可以最大限度地減少有人篡改它的機會。

理想情況下,該代碼還應該與其他實現兼容,以減少內置後門的可能性。

當然,美國國家安全局特工有可能滲透到開源開發小組並在任何人都不知情的情況下引入惡意代碼。此外,這些項目涉及的代碼量巨大,很難對其進行完整的同行評審。

儘管存在這些潛在的缺陷,自由和開源軟件仍然是最可靠和防篡改的可用軟件。如果您認真對待隱私,您應該盡最大努力專門使用它(並嘗試像 Linux 這樣的 FOSS 操作系統)。

如果您已經是 Linux 用戶,您將需要查看我們的適用於 Linux 的最佳 VPN有關如何保持安全的其他提示的指南。

您可以採取的措施來改善您的隱私

條件是沒有什麼是完美的,如果“他們”真的想得到你,“他們”可能可以,你仍然可以採取一些措施來改善你的隱私。

匿名支付東西

您可以通過匿名支付商品來極大地改善您的數字隱私。顯然,當涉及到運送到實際地址的實物商品時,這種情況不會發生——但對於在線服務來說,情況就不同了。

越來越多的服務也接受比特幣支付。一些VPN,例如VPN 服務 Mulvad,甚至會接受通過郵寄匿名發送的現金。如果您有興趣了解更多信息,請查看我們的指南比特幣的最佳 VPN我們研究了一些支持加密支付的提供商。

比特幣

比特幣是一種去中心化的開源虛擬貨幣,使用點對點技術(類似於BT和Skype)。因此,這個概念不需要中間人來運作(如國家控制的銀行)。

然而,比特幣在過去幾年中的合法性崛起是以犧牲隱私為代價的。雖然主要銀行甚至一些小國家都會進行比特幣交易,但大多數比特幣供應商和硬幣交易所現在都要求用戶通過類似於金融機構要求的“了解您的客戶”流程。將帶照片的身份證件交給第三方確實會在一定程度上削弱比特幣作為隱私保護貨幣的吸引力。

有幾種方法可以繞過這個問題。一些用戶使用硬幣滾筒來緩解比特幣的公共區塊鏈,而其他用戶則轉向更注重隱私的加密貨幣項目。目前該領域最成熟的加密貨幣是門羅幣,它擁有隱私和匿名的支付區塊鏈。

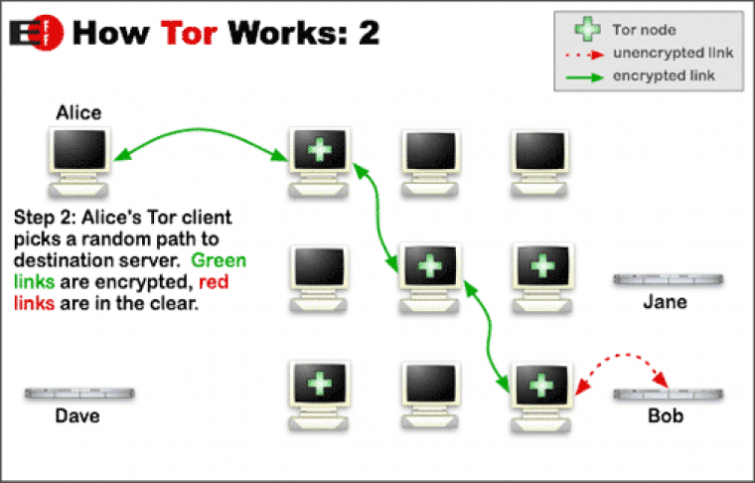

Tor 與 VPN

對於需要最大限度匿名的互聯網用戶來說,Tor 是一個至關重要的工具。然而,對於日常互聯網使用來說,VPN 是一種更實用的隱私工具。

Tor 也可以成為一個方便的反審查工具。然而,許多政府不遺餘力地通過阻止對網絡的訪問來應對這一問題(取得了不同程度的成功)。不幸的是,即使識別出有人正在使用 Tor 網絡,對於為專制政府工作的網絡管理員來說也是一個危險信號。

因此,如果您想使用 Tor 進行新聞報導或舉報,完全隱藏您對網絡的使用非常重要。在這種情況下,可以同時使用 Tor 和 VPN提供有意義的安全優勢。

保持在線私密性的其他方式

VPN 和 Tor 是保持匿名和逃避在線審查的最流行方法,但還有其他選擇。代理服務器,尤其是很受歡迎。但在我看來,他們不如VPN服務。

其他可能感興趣的服務包括 JonDonym、Lahana、I2P 和 Psiphon。您可以將許多此類服務與 Tor 和/或 VPN 結合起來,以獲得更高的安全性。

保護您的網頁瀏覽

不只是美國國家安全局想抓你:廣告商也一樣!他們使用一些偷偷摸摸的策略在網絡上跟踪您並建立個人資料,以便向您出售東西......或將此信息出售給想要向您出售東西的其他人。

不只是美國國家安全局想抓你:廣告商也一樣!他們使用一些偷偷摸摸的策略在網絡上跟踪您並建立個人資料,以便向您出售東西......或將此信息出售給想要向您出售東西的其他人。

大多數具有一定安全知識的人都知道HTTP cookie 以及如何清除它們。現代瀏覽器還具有隱私瀏覽模式,可以阻止這些 cookie 並防止瀏覽器保存您的互聯網歷史記錄。

雖然使用隱私瀏覽模式是個好主意,但這不足以阻止組織通過互聯網跟踪您 - 您的瀏覽器會留下其他痕跡。

您可以使用我們的第三方追踪工具找出哪些網站正在跟踪您。

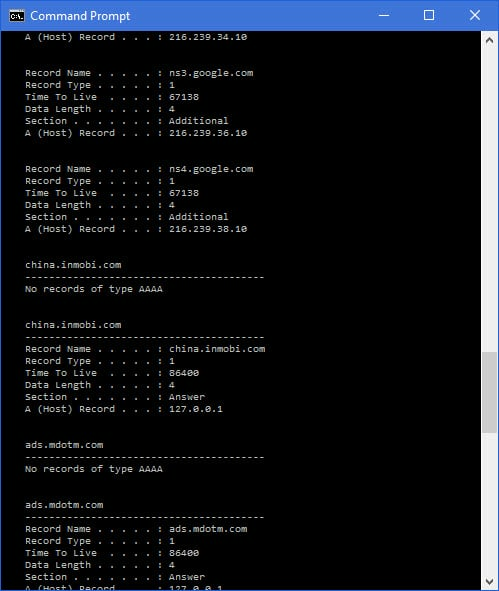

清除緩存的 DNS 條目

為了加快互聯網訪問速度,您的瀏覽器會緩存從默認 DNS 服務器接收的 IP 地址(請參閱稍後有關更改 DNS 服務器的部分)。

在 Windows 中,您可以通過在命令提示符 (cmd.exe) 中鍵入“ipconfig /displaydns”來查看緩存的 DNS 信息。

- 要清除 Windows 中的 DNS 緩存,請打開命令提示符窗口並鍵入: ipconfig /flushdns [enter]

- 通過打開終端並鍵入以下內容來清除 OSX 10.4 及更低版本中的緩存:lookupd -flushcache [enter]

- 要清除 OSX 10.5 及更高版本中的緩存,請打開終端並輸入: dscacheutil -flushcache [enter]

清除閃存cookies

一個特別陰險的發展是廣泛使用閃存餅乾。儘管現代瀏覽器可以,但在瀏覽器中禁用 cookie 並不總是會阻止它們。

Flash cookie 可以以與常規 cookie 類似的方式跟踪您,並且可以從以下目錄中找到並手動刪除它們:

- 視窗:C:Users[用戶名]AppDataLocal\MacromediaFlash Player #SharedObjects

- macOS:[用戶目錄] /Library/Preferences/Macromedia/Flash Player/#SharedObjects

和 [用戶目錄] /Library/Preferences/Macromedia/Flash Player/macromedia.com/support/flashplayer/sys/

然而,更好的策略是使用 CCleaner 實用程序(適用於 Windows 和 macOS)。這樣可以輕鬆清除煩人的 Flash cookie。它還清除了許多其他垃圾,這些垃圾會降低您的計算機速度並留下您的活動痕跡。為此,您需要正確配置 CCleaner。

由於人們對 Flash cookie(包括所謂的“殭屍 cookie”(一些持久性 Flash 代碼,在修改或刪除時會重新生成常規 cookie))的認識不斷提高,而且大多數現代瀏覽器都將 Flash cookie 作為其常規 cookie 控制功能的一部分,因此 Flash cookie 的使用正在下降。然而,它們仍然構成嚴重威脅。

其他網絡跟踪技術

互聯網公司賺了太多錢,無法承受用戶對隱瞞跟踪的強烈反對。因此,他們正在部署一些越來越狡猾和復雜的跟踪方法。

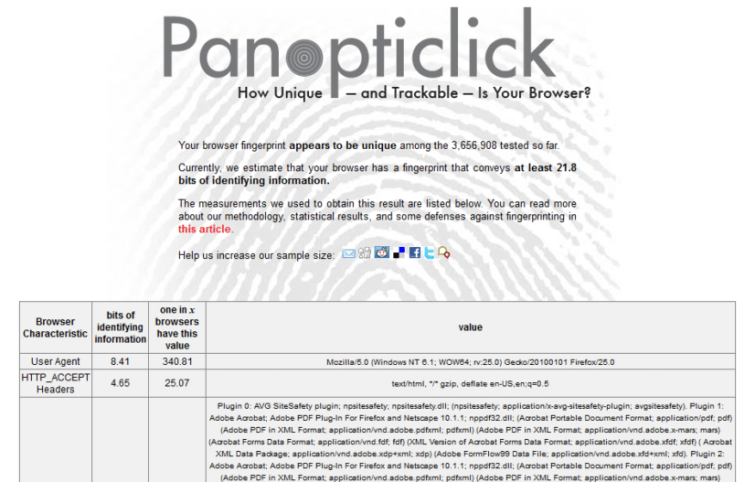

瀏覽器指紋識別

您的瀏覽器的配置方式(尤其是使用的瀏覽器插件)以及操作系統的詳細信息使您能夠以令人擔憂的高準確度被唯一地識別(和跟踪)。

其中一個特別陰險(且具有諷刺意味)的方面是,您採取的避免跟踪的措施越多(例如,通過使用下面列出的插件),您的瀏覽器指紋就會變得越獨特。

最好的防禦瀏覽器指紋識別是盡可能使用常見且簡單的操作系統和瀏覽器。不幸的是,這會讓您容易受到其他形式的攻擊。它還會減少計算機的日常功能,以至於我們大多數人都會發現這個想法不切實際。

您使用的瀏覽器插件越多,您的瀏覽器就越獨特。討厭!

使用Tor瀏覽器禁用 Tor 是這個問題的部分解決方案。這將有助於使您的指紋看起來與所有其他 Tor 用戶相同,同時仍然受益於 Tor 瀏覽器內置的額外強化。

除了瀏覽器指紋識別之外,其他形式的指紋識別也變得越來越普遍。其中最突出的是畫布指紋識別,儘管音頻和電池指紋識別也是可能的。

HTML5 網絡存儲

HTML5(備受讚譽的 Flash 替代品)內置了 Web 存儲,也稱為 DOM(文檔對像模型)存儲。網絡存儲比 cookie 更令人毛骨悚然,也更強大,它是一種在瀏覽器中存儲數據的類似方式。

然而,它更加持久,並且具有更大的存儲容量。通常情況下,它也無法被監控、讀取或有選擇地從您的網絡瀏覽器中刪除。並記住:

- 所有瀏覽器默認啟用網絡存儲,但您可以在 Firefox 和 Internet Explorer 中將其關閉。

- Firefox 用戶還可以配置 BetterPrivacy 附加組件定期自動刪除網絡存儲。 Chrome 用戶可以使用點擊&清理擴展。

- 使用這些附加組件將增加瀏覽器指紋的唯一性。

追踪標籤

許多社交媒體網站在其 URL 上附加了看起來像是一堆垃圾的內容,但這實際上是一個獨特的標籤,可以為企業提供分析見解。但是,每當您與其他人或第三方共享鏈接時,都應該刪除該字符串。為什麼?嗯,因為 URL 通常會公開有關鏈接出處的信息,以及獨特的跟踪標籤,這些標籤允許分析人員使用推薦數據開始分析誰點擊了該鏈接,這是一種非常具有侵入性的行為。

電子標籤

ETag 是萬維網協議 HTTP 的一部分,是瀏覽器用來跟踪特定 URL 的資源更改的標記。通過將這些標記的變化與數據庫進行比較,網站可以建立指紋,然後可以用來跟踪您。

ETag 還可用於重新生成(殭屍樣式)HTTP 和 HTML5 cookie。一旦設置在網站上,聯營公司也可以使用它們來跟踪您。

這種緩存跟踪實際上是無法檢測到的,因此可靠的預防非常困難。清除您訪問的每個網站之間的緩存應該有效,就像完全關閉緩存一樣。

然而,這些方法很費力,並且會對您的瀏覽體驗產生負面影響。 Firefox 附加 Secret Agent 可防止 ETag 進行跟踪,但同樣可能會增加您的瀏覽器指紋(或者由於其工作方式,可能不會)。

竊取歷史

這就是事情變得非常可怕的地方。歷史竊取(也稱為歷史窺探)利用了網絡的設計,並允許您訪問的網站發現您過去的瀏覽歷史記錄。

壞消息是,這些信息可以與社交網絡分析相結合來識別您的身份。這也是幾乎不可能預防的。

這裡唯一的好消息是社交網絡指紋識別雖然非常有效,但並不可靠。如果您使用以下命令屏蔽您的 IP 地址好的VPN(或 Tor),那麼您將邁出重要的一步,將您的真實身份與您跟踪的網絡行為分開。

增強隱私的瀏覽器擴展

以 Firefox 為首,所有現代瀏覽器現在都支持大量擴展。其中許多旨在改善您上網時的隱私。以下是我最喜歡的擴展列表,我認為任何人在衝浪時都不應缺少這些擴展:

uBlock起源(火狐)

一款輕量級的自由和開源軟件廣告攔截器,具有反跟踪插件的雙重功能。 Chrome 和 Internet Explorer/Edge 用戶可以改用 Ghostery。然而,許多用戶發現該商業軟件的融資模式有些可疑。

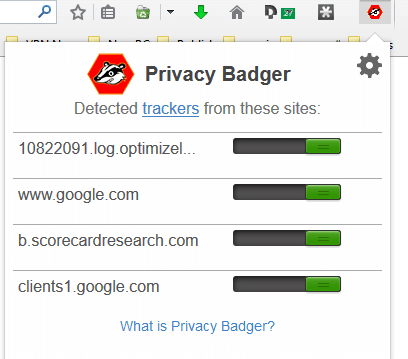

隱私獾(火狐、Chrome)

這是由電子前沿基金會 (EFF) 開發的一款出色的 FOSS 反跟踪插件,可作為廣告攔截器發揮作用。廣泛建議同時運行 Privacy Badger 和 uBlock Origin 以獲得最大程度的保護。

HTTPS 無處不在(火狐、Chrome、Opera)

EFF 的另一個重要工具。 HTTPS Everywhere 嘗試確保您始終使用安全的 HTTPS 連接來連接到網站,如果有的話。

自毀 Cookie (Firefox)

當您關閉設置 Cookie 的瀏覽器選項卡時,會自動刪除 Cookie。這提供了高水平的保護,防止通過 cookie 進行跟踪,而不會“破壞”網站。它還提供針對 Flash/zombie cookie 和 ETag 的保護,並清理 DOM 存儲。

無腳本(火狐)

這是一個極其強大的工具,可以讓您對在瀏覽器上運行的腳本進行無與倫比的控制。然而,許多網站不會使用 NoScript,並且它需要相當多的技術知識來配置和調整。

將例外添加到白名單相對容易,但即使這樣也需要對可能涉及的風險有一定的了解。不適合外行,但對於精通網絡的高級用戶來說,NoScript 很難被擊敗。適用於 Chrome 的 ScriptSafe執行類似的工作。

最後一個特別值得關注。即使您“全局允許腳本”,也值得保留 NoScript 安裝,因為這仍然可以防止跨站點腳本和點擊劫持等令人討厭的事情。

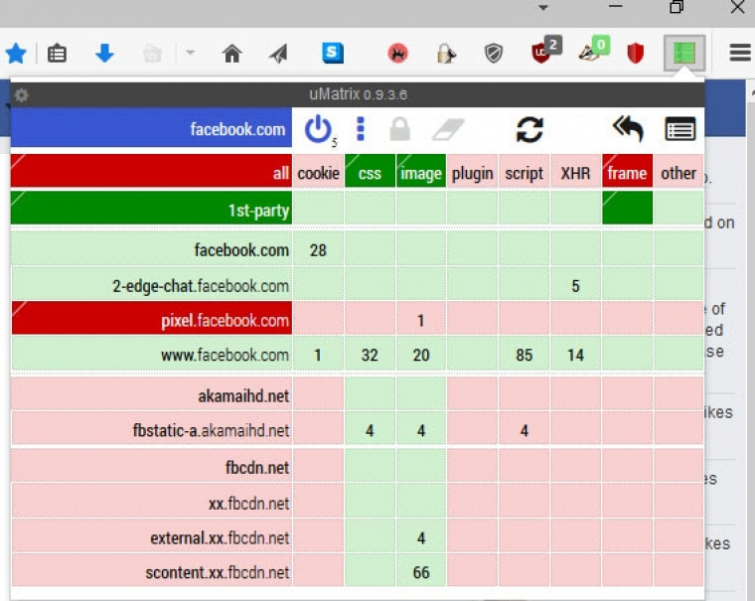

矩陣(火狐、Chrome、Opera)

uMatrix 由 uBlock Origin 背後的團隊開發,是該插件和 NoScript 之間的中間體。它提供了大量可定制的保護,但需要大量的工作和專業知識才能正確設置。

請注意,如果您使用 NoScript 或 uMatrix,則無需同時使用 uBlock Origin 和 Privacy Badger。

除了這些擴展之外,大多數現代瀏覽器(包括移動瀏覽器)還包含“請勿跟踪”選項。這指示網站在您訪問它們時禁用跟踪和跨站點跟踪。

打開這個選項絕對值得。然而,實施純粹是網站所有者自願的,因此不能保證隱私。您還應該知道使用任何瀏覽器插件增加了瀏覽器的獨特性。這使您更容易被瀏覽器指紋跟踪。

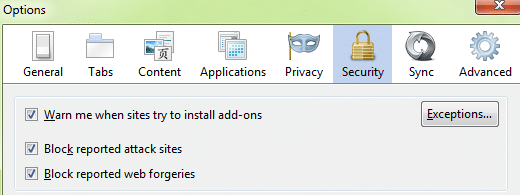

在 Firefox 中阻止“報告的攻擊站點”和“網絡偽造”

這些設置對於防止惡意攻擊很有用,但也會通過共享網絡流量來影響您的隱私。如果您認為這些跟踪問題超過了好處,您將需要禁用它們。

移動瀏覽器安全

上面的擴展列表集中於桌面瀏覽器。保護智能手機和平板電腦上的瀏覽器同樣重要。

不幸的是,大多數移動瀏覽器在這方面還有很多工作要做。然而,許多 Firefox 擴展可以在移動版本的瀏覽器上運行。這些包括:

- uBlock起源

- HTTPS 無處不在

- 自毀餅乾

要在 Firefox for Android 或 Firefox for iOS 中安裝這些附加組件,請訪問選項 -> 工具 -> 附加組件 -> 瀏覽所有 Firefox 附加組件,然後輸入您的搜索。

值得慶幸的是,隱私瀏覽、請勿跟踪和高級 cookie 管理在所有移動瀏覽器上變得越來越普遍。

使用不會跟踪您的搜索引擎

大多數搜索引擎,包括 Google(事實上,特別是 Google),都會存儲有關您的信息。這包括:

- 您的 IP 地址。

- 搜索查詢的日期和時間。

- 查詢搜索詞。

- Cookie ID;該 cookie 存儲在您瀏覽器的 cookie 文件夾中,並唯一標識您的計算機。有了它,搜索引擎提供商可以將搜索請求追溯到您的計算機。

搜索引擎通常將此信息傳輸到所請求的網頁。它還將其傳輸給該頁面上第三方廣告橫幅的所有者。當您上網時,廣告商會建立您的(可能令人尷尬且高度不准確的)個人資料。

然後將其用於根據您的理論需求定制廣告。

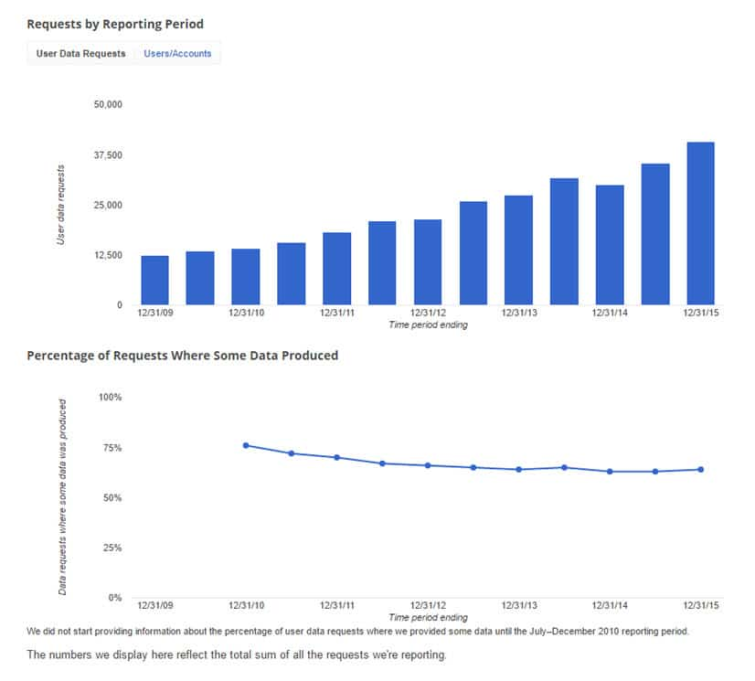

除此之外,世界各地的政府和法院還定期向谷歌和其他主要搜索引擎請求搜索數據。您可以打賭,這也已正式移交。有關更多詳細信息,請參閱有關收到的用戶數據請求數量和(至少部分)接受的用戶數據請求數量的 Google 透明度報告。

然而,有些搜索引擎不收集用戶數據。這些包括:

鴨鴨Go

最知名的之一私人搜索引擎,DuckDuckGo 承諾不追踪其用戶。每個搜索事件都是匿名的。雖然滲透者理論上可以跟踪這些搜索查詢,但沒有附加配置文件供他們訪問。

DuckDuckGo 表示,它將遵守有序的法律要求,但由於它不跟踪用戶,“沒有任何有用的東西可以提供給他們。”多年來我很喜歡使用DuckDuckGo,通過使用“劉海”,它還可以匿名搜索其他流行的搜索引擎。

不幸的是,許多用戶認為 DDG 搜索結果不如 Google 返回的結果那麼好。事實上,它是一家美國公司,這一事實也引起了一些人的擔憂。

起始頁

另一個流行的 Google 替代方案是 StartPage;一款基於荷蘭的瀏覽器,可返回 Google 搜索引擎結果。 StartPage 對這些 Google 搜索進行匿名化處理,並承諾不會存儲或共享任何個人信息或使用識別 cookie。

伊克斯奎克

Ixquick 由運行 StartPage 的同一個人維護,它返回來自許多其他搜索引擎的結果,但不返回 Google。這些搜索與通過 StartPage 進行的搜索一樣私密。

亞西

上述搜索引擎依靠信任搜索引擎提供商來維護您的匿名性。如果這讓您擔心,那麼您可以考慮 YaCy。它是一個採用P2P技術構建的去中心化、分佈式的搜索引擎。

這是一個絕妙的想法,我真的希望這個想法能夠實現。然而,就目前而言,它更多的是一種令人興奮的好奇心,而不是成熟且有用的谷歌替代品。

要查看其他替代方案,請查看我們的列表最好的私人搜索引擎。

過濾氣泡

使用不跟踪您的搜索引擎的另一個好處是它可以避免“過濾氣泡”效應。大多數搜索引擎使用您過去的搜索詞(以及您在社交網絡上“喜歡”的內容)來描述您。然後他們可以返回他們認為您感興趣的結果。

這會產生一個過濾氣泡——只顯示符合您觀點的搜索結果。您將看不到其他觀點或意見,因為它們在您的搜索結果中會被降級。

這使您無法獲得豐富的紋理和多樣性的人類輸入。它也非常危險,因為它可以證實偏見並阻止你看到“更大的圖景”。

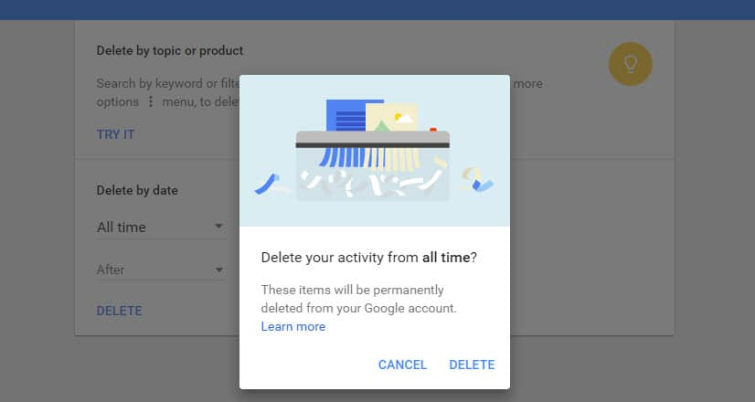

刪除您的 Google 歷史記錄

您可以通過登錄您的 Google 帳戶並訪問“我的活動”來查看 Google 收集的有關您的信息。從這裡您還可以按主題或產品刪除項目。由於您正在閱讀本隱私指南,您可能需要刪除 -> 全部。

當然,我們只有谷歌的說法真的刪除該數據。但這樣做肯定不會有什麼壞處!

為了防止 Google 繼續收集有關您的新信息,請訪問活動控制。

這些措施不會阻止故意監視您的人收集您的信息。然而,這將有助於阻止谷歌的分析。

即使您計劃查看上面列出的“無跟踪”服務之一,我們大多數人都已經建立了豐富的 Google 歷史記錄,任何閱讀本文的人可能都想刪除它。

當然,刪除和禁用您的 Google 歷史記錄將意味著許多依賴此信息來提供高度個性化魔力的 Google 服務將停止運行或無法正常運行。

想玩得開心嗎?您可以使用我們的服務歪曲 Google 為您構建的圖片毀了我的搜索歷史記錄工具。

保護您的電子郵件

大多數電子郵件服務都提供安全的 HTTPS 連接,Google 甚至率先修復了 SSL 實施中的主要弱點。因此他們是安全電子郵件服務。然而,如果電子郵件服務只是將您的信息交給對手,就像谷歌和微軟對美國國家安全局所做的那樣,那就不好了!

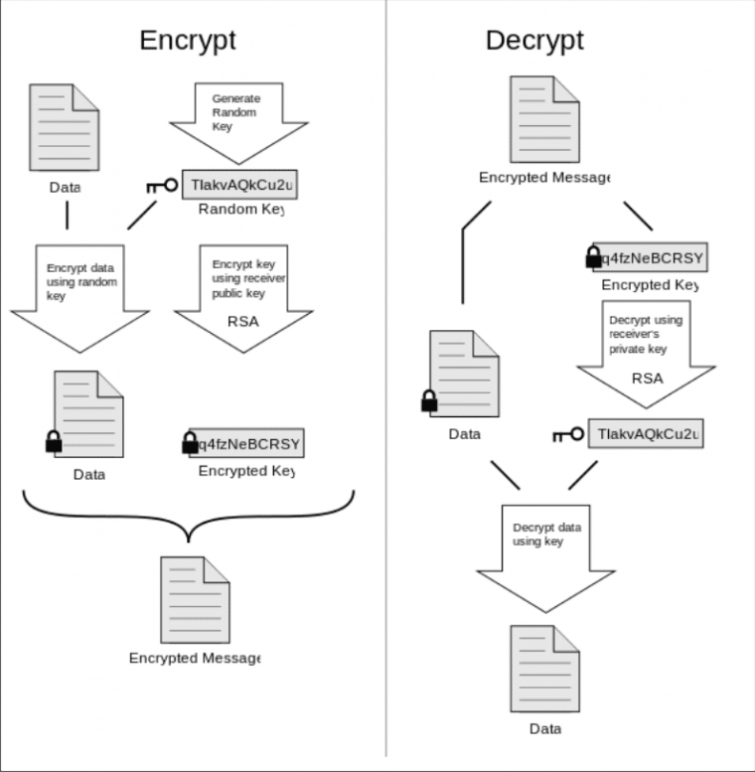

答案在於端到端電子郵件加密。這是發件人對電子郵件進行加密的地方,只有預期的收件人才能對其進行解密。使用加密電子郵件系統的最大問題是你不能單方面強加它。您的聯繫人(包括收件人和發件人)也需要共同努力才能使整個事情順利進行。

試圖說服您的奶奶使用 PGP 加密可能只會導致困惑。同時,試圖說服您的客戶使用它可能會讓他們中的許多人對您產生懷疑!

前列腺素

大多數人認為 Pretty Good Privacy (PGP) 是發送和接收電子郵件的最安全、最私密的方式。不幸的是,PGP 並不容易使用。完全沒有。

這導致願意使用 PGP 的人非常少(基本上只有少數加密極客)。

使用 PGP,僅對消息正文進行加密,而對標頭、收件人、發送時間等進行加密。這些元數據對於對手來說仍然非常有價值,即使他們無法讀取實際的消息。

儘管有其局限性,PGP 仍然是僅有的安全發送電子郵件的方式。

GNU 隱私衛士

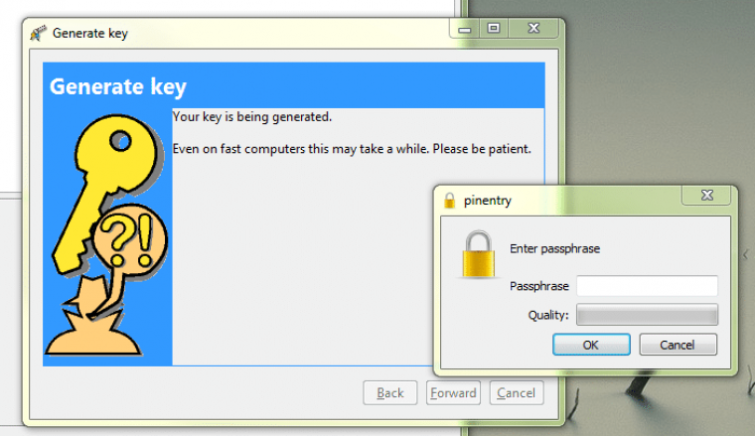

PGP 曾經是開源且免費的,但現在是賽門鐵克的財產。然而,自由軟件基金會已經扛起開源 OpenPGP 的旗幟,並在德國政府的大力資助下發布了GNU 隱私衛士(也稱為 GnuPG 或簡稱 GPG)。

GnuPG 是 PGP 的免費開源替代品。它遵循 OpenPGP 標準,與 PGP 完全兼容,適用於 Windows、macOS 和 Linux。當提到 PGP 時,現在大多數人(包括我自己)指的是 GnuPG。

在 Gpgwin 中生成 PGP 密鑰對

雖然基本程序使用簡單的命令行界面,但更複雜的版本可用於 Windows (GP4win) 和 Mac (GPGTools)。或者,EnigMail 添加Thunderbird 的 GnuPG 功能和 SeaMonkey 獨立電子郵件客戶端。

移動設備上的 PGP

Android 用戶應該很高興知道來自 Guardian 項目的 Alpha 版本 GnuPG:命令行 已經可用。

K-9 Mail 是一款備受好評的 Android 電子郵件客戶端,內置 PGP 支持。它可以與 Android Privacy Guard 結合使用,提供更加人性化的 PGP 體驗。 iOS 用戶可以嘗試一下 iPGMail。

將 PGP 與您現有的網絡郵件服務結合使用

PGP 使用起來確實很痛苦。這麼大的痛苦,事實上很少有人去打擾。信封是 Firefox 和 Chrome 的瀏覽器擴展,允許在瀏覽器中進行端到端 PGP 加密。

它適用於流行的基於瀏覽器的網絡郵件服務,例如 Gmail、Hotmail、Yahoo!和 GMX。它使得使用 PGP 變得盡可能輕鬆。但是,它不如使用帶有專用電子郵件客戶端的 PGP 安全。

使用專用的加密網絡郵件服務

過去兩年,注重隱私的加密網絡郵件服務激增。其中最值得注意的是質子郵件和圖塔諾塔。這些比 PGP 更容易使用,並且與 PGP 不同的是,它們隱藏電子郵件元數據。這兩項服務現在還允許非用戶安全地回復用戶發送給他們的加密電子郵件。

Protonmail 比大多數網絡郵件服務安全得多。

不幸的是,為了工作,ProtonMail 和 Tutanota 都使用 JavaScript 在瀏覽器中實現了加密。這從根本上來說是不安全的。

此類服務的底線是它們像 Gmail 一樣易於使用,同時更加私密和安全。他們也不會掃描您的電子郵件來向您推銷東西。但是,永遠不要認為它們與使用 PGP 和獨立電子郵件程序一樣安全。

其他電子郵件隱私預防措施

如果您只想保護文件,則可以在通過普通電子郵件發送之前對其進行加密。

還可以通過使用 VeraCrypt(我將在稍後討論)等程序加密電子郵件存儲文件夾來加密存儲的電子郵件。

歸根結底,電子郵件是一種過時的通信系統,在隱私和安全方面從根本上被破壞了。端到端加密 VoIP 呼叫和即時消息傳遞很多更安全的在線交流方式。

保護您的語音對話

常規電話(固定電話和手機)絕不安全,並且您無法更改這一點。您需要擔心的不僅僅是國家安全局和政府通訊總部。世界各地的政府都熱衷於記錄公民的電話。

常規電話(固定電話和手機)絕不安全,並且您無法更改這一點。您需要擔心的不僅僅是國家安全局和政府通訊總部。世界各地的政府都熱衷於記錄公民的電話。

與可能會被混淆的電子郵件和互聯網使用不同(正如本文試圖演示的),電話交談始終是開放的。

即使您購買匿名的一次性“一次性手機”(這種行為表明您要么是令人擔憂的偏執狂,要么是從事高度犯罪活動),也可以通過元數據收集來收集大量信息。

一次性電話也完全沒有意義,除非你打電話的人同樣偏執並且也使用一次性電話。

具有端到端加密功能的 VoIP

如果您想讓語音對話完全保密,那麼您需要使用具有端到端加密的 VoIP(當然,面對面交談時除外)。

VoIP(互聯網協議語音)應用程序可讓您通過互聯網安全地通話。它還通常允許您進行視頻通話和發送即時消息。因此,允許在世界任何地方進行廉價或免費通話的 VoIP 服務變得非常受歡迎。尤其是 Skype,現在已是家喻戶曉的名字。

不幸的是,Skype 歸 Microsoft 所有,並且完美地展示了大多數此類服務的問題(他們與電子郵件共享的問題)。與中間人之間的 VoIP 連接可能是安全的,但如果中間人只是將您的對話移交給 NSA 或其他一些政府組織,那麼這種安全性幾乎毫無意義。

因此,與電子郵件一樣,我們需要的是端到端加密,即在對話參與者之間直接創建加密隧道。沒有其他人。

好的 Skype 替代品

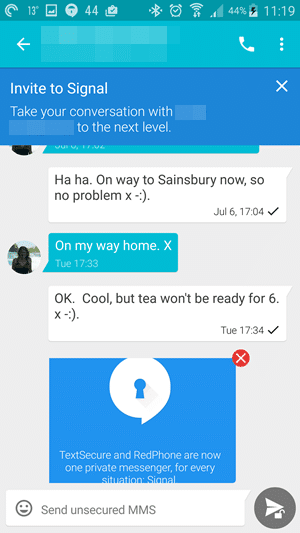

Signal 可用於 Android 和 iOS,除了可能是最安全的即時消息 (IM) 應用程序之外,它還允許用戶進行安全的 VoIP 呼叫。

與消息傳遞一樣,Signal 利用您的常規地址簿。如果聯繫人也使用 Signal,那麼您可以與他們開始加密的 VoIP 對話。如果聯繫人不使用 Signal,那麼您可以邀請他們使用該應用程序,或者使用常規的不安全手機連接與他們交談。

這加密信號用於 VoIP 呼叫的加密強度不如用於短信的加密強度。這可能是由於加密和解密數據需要使用處理能力,因此更強的加密會對通話質量產生負面影響。

您的威脅模型可能會有所不同

對於大多數用途來說,這種級別的加密應該足夠了。但是,如果您需要更高級別的隱私,則應該堅持使用短信。

Jitsi(Windows、macOS、Linux、Android)是一款免費開源軟件,提供 Skype 的所有功能。除了所有內容都使用 ZRTP 加密。這包括語音通話、視頻會議、文件傳輸和消息傳遞。

第一次連接到某人時,可能需要一兩分鐘才能建立加密連接(由掛鎖指定)。但加密隨後是透明的。作為桌面版 Skype 的直接替代品,Jitsi 很難被擊敗。

欲了解更多信息,請查看我們的安全視頻會議應用程序列表(又名 Zoom 替代品)。

保護您的短信

這裡與我們之前有關 VoIP 的部分有很多交叉之處。許多 VoIP 服務(包括 Signal 和 Jitsi)也提供內置聊天和 IM 功能。

Signal(Android、iOS)由加密傳奇人物 Moxie Marlinspike 開發,被廣泛認為是市場上最安全的短信應用程序。 Signal 並非沒有問題,但在安全、私密的對話方面,Signal 已經是盡善盡美了。

Signal 取代了您手機的默認短信應用程序並使用您的常規聯繫人列表。如果聯繫人也使用 Signal,則發送給他們或從他們接收的任何消息都會經過安全的端到端加密。

如果聯繫人不使用 Signal,那麼您可以邀請他們使用該應用程序或通過常規短信發送未加密的短信。該系統的優點在於 Signal 在使用中幾乎是透明的,這應該更容易說服朋友、家人和同事嘗試一下。

欲了解更多信息,請查看我們的完整的信號信使評論。

Jitsi(Windows、macOS、Linux、Android(實驗性))是一款出色的桌面通訊應用程序,並且非常安全。然而,幾乎可以肯定它不如 Signal 安全。

關於 WhatsApp 的註釋

非常受歡迎的 WhatsApp 應用程序現在使用為 Signal 開發的相同端到端加密。然而,與 Signal 不同的是,WhatsApp(Facebook 旗下)保留了元數據,並且具有 Signal 應用程序中不存在的其他弱點。

儘管存在這些問題,您的大多數聯繫人可能都使用 WhatsApp,並且不太可能被說服改用 Signal。鑑於這種非常常見的情況,WhatsApp 大大提高了您的聯繫人可能實際使用的安全性和隱私性。

不幸的是,這一論點因最近宣布 WhatsApp 將開始默認與其母公司 Facebook 共享用戶地址簿而被削弱。這可以被禁用,但絕大多數用戶不會費心這樣做。

然而,Facebook 只是冰山一角。了解其他社交媒體平台如何通過我們的社交媒體隱私指數。

扔掉手機!

雖然我們討論的是手機,但我還應該提到,當您隨身攜帶手機時,您的一舉一動都可以被追踪。不僅僅是 GPS 和 Google Now/Siri 等常見的罪魁禍首。

電話塔甚至可以輕鬆追踪最普通的手機。除此之外,Stingray IMSI 捕獲器的使用在世界各地的警察部隊中激增。

這些設備模仿手機信號塔。它們不僅可以唯一地識別和跟踪個人手機,還可以攔截電話、短信和未加密的互聯網內容。

使用 Signal 等端到端加密消息傳遞應用程序將防止這種攔截。但是,如果您不想被手機唯一識別並被跟踪,唯一真正的解決方案是將手機留在家裡。

保護您的雲存儲

隨著互聯網速度的提高,服務器級存儲變得更加便宜,並且我們用於訪問互聯網的不同設備變得更加豐富,雲存儲是未來的趨勢變得越來越明顯。

當然,問題在於確保存儲在“雲”中的文件保持安全和私密,而大公司已經證明自己遠遠不夠。谷歌、Dropbox、亞馬遜、蘋果和微軟都曾與 NSA 勾結。他們還保留調查您的文件的權利,並在收到法院命令時將其移交給當局——條款和條件中對此進行了概述。

為了確保您的文件在雲中的安全,您可以採取多種方法。

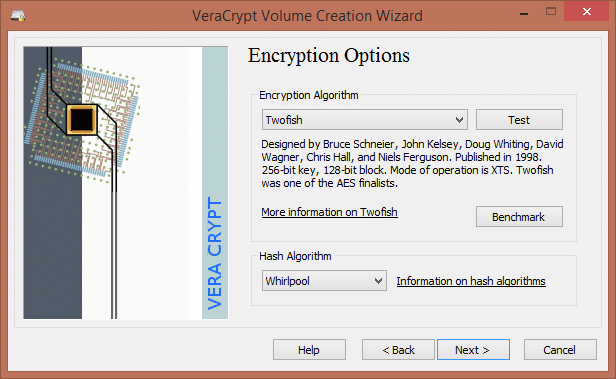

在將文件上傳到雲端之前手動對其進行加密

最簡單、最安全的方法是使用以下程序手動加密文件維拉密碼或 EncFS。這樣做的好處是,您可以繼續使用您最喜歡的雲存儲服務,無論它本質上多麼不安全,因為您將保留文件的所有加密密鑰。

正如稍後討論的,存在可以處理 VeraCrypt 或 EncFS 文件的移動應用程序,允許跨設備和平台同步。文件版本控制等功能不適用於單個文件,因為加密容器隱藏了它們,但它是可以恢復容器的過去版本。

如果您正在市場上尋找好的 Dropbox 替代品,您可能想查看我們的最佳安全備份列表。

使用自動加密的雲服務

這些服務會在將文件上傳到雲端之前自動對其進行加密。避免使用任何在服務器端加密文件的服務,因為這些服務很容易被服務提供商解密。

對文件或文件夾的任何更改都會在受到保護並發送到雲之前與本地解密版本同步。

下面列出的所有服務都有 iOS 和 Android 應用程序,因此您可以輕鬆地在計算機和移動設備之間同步。這種便利是以很小的安全代價為代價的,因為這些服務會在其服務器上短暫存儲您的密碼,以對您進行身份驗證並引導您訪問您的文件。

- 團隊驅動- 這項德國雲備份和文件同步服務主要針對企業。但是,它還提供免費且低成本的個人帳戶。 TeamDrive 使用專有軟件,但已獲得石勒蘇益格-荷爾斯泰因州數據保護獨立區域中心的認證。

- 特雷索里特- 總部位於瑞士,因此用戶受益於該國強有力的數據保護法。儘管用戶數據存儲在 Microsoft Windows Azure 服務器上,但它提供客戶端加密。鑑於人們普遍不信任美國的一切,這是一個奇怪的選擇。但由於客戶端加密可確保用戶始終保留加密密鑰,因此這應該不成問題。

- 蜘蛛橡樹- SpiderOak 適用於所有主要平台,提供“零知識”、安全、自動加密的雲服務。它使用 2048 位 RSA 和 256 位 AES 的組合來加密您的文件。

請注意,所有這些雲服務都是閉源的。這意味著我們只需相信他們會做他們聲稱做的事情(儘管 TeamDrive 已經過獨立審核)。

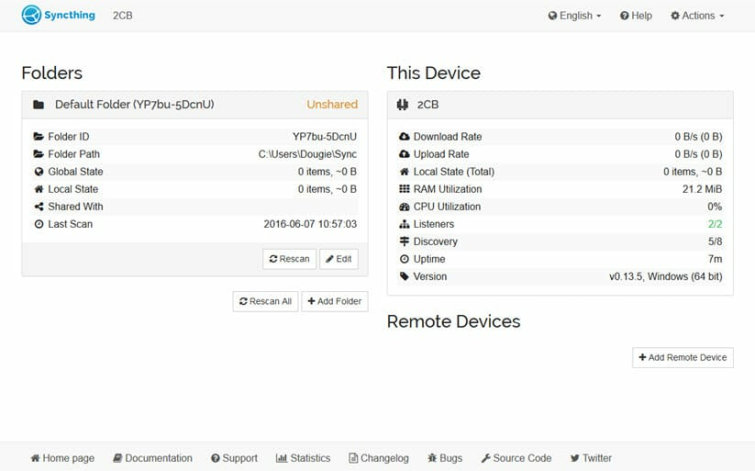

使用 Syncthing 進行無云同步

Syncthing 是一種安全的去中心化點對點 (P2P) 文件同步程序,可以在本地網絡或互聯網上的設備之間同步文件。

Syncthing 或多或少是 Dropbox 的替代品,可以跨設備同步文件和文件夾,但不會將它們存儲在雲中。因此,在許多方面,它與 BitTorrent Sync 類似,只是它是完全免費和開源的 (FOSS)。

Syncthing 允許您安全地備份數據,而無需信任第三方雲提供商。數據備份到您直接控制的計算機或服務器,並且絕不由第三方存儲。

這在技術圈中被稱為“BYO(雲)模型”,即您提供硬件而不是第三方商業供應商。使用的加密也是完全端到端的,因為您在設備上對其進行加密,並且只有您可以解密。沒有其他人持有加密密鑰。

該系統的一個限制是,由於它不是真正的雲服務,因此它不能被存儲有限的便攜式設備用作額外的驅動器。然而,從好的方面來說,您使用的是自己的存儲,因此不受雲提供商數據限制(或費用)的約束。

加密您的本地文件、文件夾和驅動器

雖然本指南的重點是互聯網安全和隱私,但保護數字生活的一個重要方面是確保本地存儲的文件不會被不需要的人訪問。

當然,這不僅僅是本地存儲。您還可以在通過電子郵件發送文件或將文件上傳到雲存儲之前對其進行加密。

維拉密碼

Windows、Mac、macOS、Linux。 VeraCrypt 容器的移動支持可通過第三方應用程序獲得。

VeraCrypt 是一個開源全盤加密程序。使用 VeraCrypt,您可以:

- 創建一個虛擬加密磁盤(卷),您可以像真實磁盤一樣安裝和使用它(並且可以製作為隱藏卷)。

- 加密整個分區或存儲設備(例如硬盤驅動器或 USB 記憶棒)。

- 創建包含整個操作系統(可以隱藏)的分區或存儲驅動器。

所有加密都是實時執行的,使 VeraCrypt 的操作透明。創建隱藏捲和隱藏操作系統的能力提供了看似合理的推諉,因為不可能證明它們存在(只要採取所有正確的預防措施)。

AES 加密

Windows、macOS、Linux(Android 兼容)。

這個漂亮的小型跨平台應用程序可以方便地加密單個文件。雖然只能加密單個文件,但可以通過從文件夾中創建 zip 文件,然後使用 AES Crypt 加密 zip 文件來稍微克服此限制。

移動設備上的全盤加密

現在,所有新 iPhone 和 iPad 均配備全磁盤加密。一些 Android 設備也是如此。如果沒有,您可以手動將其打開。請參閱我們的指南加密您的 Android 手機了解更多詳情。

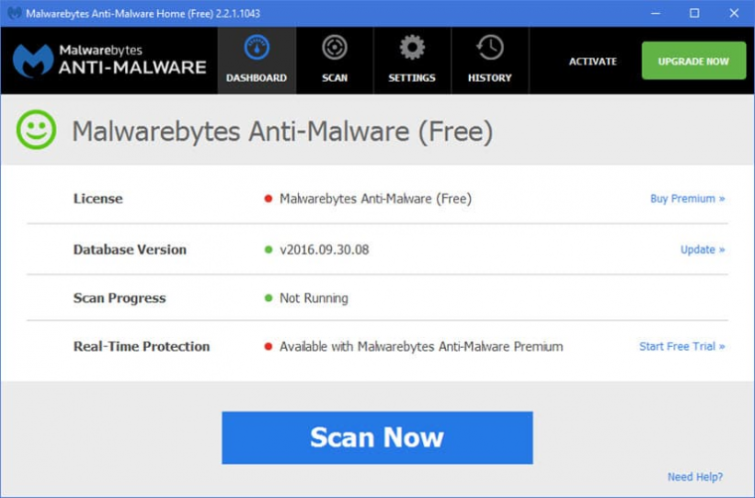

使用防病毒/反惡意軟件和防火牆軟件

防病毒軟件

注意:ProPrivacy 專門提供指南防病毒軟件 – 我們建議從我們的最佳防病毒軟件列表。現在,回到指南...

這幾乎是不言而喻的,但由於這是一本“終極指南”,所以我還是要說一下:

始終使用防病毒軟件,並確保它是最新的!

病毒會對您的系統造成嚴重破壞和允許黑客入侵。他們將有權訪問您的所有(未加密)文件和電子郵件、網絡攝像頭、Firefox 中存儲的密碼(如果未設置主密碼)等等。鍵盤記錄器特別危險,因為它們可用於訪問銀行詳細信息並跟踪您在計算機上所做的幾乎所有操作。

還值得記住的是,使用病毒的不僅僅是犯罪黑客!例如,敘利亞政府發起了一場名為“Blackshade”的病毒運動,旨在搜查和監視政治異見人士。

大多數人都知道他們應該在台式計算機上使用防病毒軟件,但許多人忽視了他們的移動設備。雖然目前針對移動設備的病毒較少,但智能手機和平板電腦都是複雜且功能強大的計算機。因此,它們很容易受到病毒的攻擊,需要受到保護。

Mac 用戶忽視防病毒軟件是出了名的,他們引用了 macOS 的 Unix 架構使得病毒攻擊變得困難的“事實”。然而,這是一種幻覺。 Mac 無法免受病毒侵害,任何認真對待安全的人都應該始終使用優質的防病毒軟件。

免費與付費防病毒軟件

達成的共識是免費防病毒軟件在預防病毒方面與付費替代軟件一樣有效– 但付費軟件提供更好的支持和更全面的軟件“套件”。它們旨在通過結合防病毒、反網絡釣魚、反惡意軟件和防火牆功能來保護您的計算機免受各種威脅。

類似級別的保護是免費提供的,但需要使用各種不同的程序。此外,大多數免費軟件僅供個人使用,企業通常需要支付許可證費用。然而,更令人擔憂的是出版商如何負擔得起提供免費的防病毒產品。例如,AVG 可以將用戶的搜索和瀏覽器歷史數據出售給廣告商,以便從其免費的防病毒軟件中“賺錢”。

儘管我推薦免費產品(因為大多數主要防病毒產品都有免費版本),但如果您有能力,升級到該軟件的高級版本可能是一個非常好的主意。

良好的防病毒軟件選項

視窗– 最流行的 Windows 免費防病毒程序是 Avast!用戶可以查看免費的防病毒軟件和AVG 防病毒免費版(出於上述原因,我建議避免這樣做)。就我個人而言,我使用內置的 Windows Defender 進行實時保護,並使用以下命令每週運行一次手動掃描惡意軟件字節免費。 Malwarebytes 的付費版本也可用,它會自動運行掃描,並提供實時保護。如果您想了解更多信息,請查看我們的Windows 10 最佳防病毒指南。

macOS– 阿瓦斯特!適用於 Mac 的免費防病毒軟件受到好評,儘管還有其他不錯的免費選擇。事實上,免費軟件比付費軟件更受重視,所以我建議您省點錢!欲了解更多信息,請參閱我們的適用於 Mac 的最佳防病毒應用程序。

安卓 -同樣,有很多選擇,既有免費的,也有付費的。我使用 Malwarebytes 因為它很好而且很輕量。阿瓦斯特!然而,功能更全面,並且包括防火牆。通過我們的網站了解更多信息適用於 Android 的最佳防病毒應用程序指導。

iOS –蘋果仍然否認 iOS 與其他平台一樣容易受到病毒攻擊的事實。事實上,蘋果似乎已經清除了商店中的反病毒應用程序,此舉既令人震驚又奇怪! VPN 將在一定程度上幫助您加密您的數據並保護您免受黑客和監視。

Linux –通常的嫌疑人:和卡巴斯基適用於 Linux。這些效果很好。

防火牆

個人防火牆監控進出您計算機的網絡流量。它可以配置為根據一組規則允許和禁止流量。在使用過程中,它們可能會有點痛苦,但它們確實有助於確保沒有任何東西正在訪問您的計算機,並且沒有程序在不應該的時候訪問互聯網。

Windows 和 Mac 都附帶內置防火牆。然而,這些只是單向防火牆。它們過濾傳入流量,但不過濾傳出流量。這使得它們比真正的雙向防火牆更加用戶友好,但效率卻低得多,因為您無法監視或控制計算機上已安裝的程序(包括病毒)正在執行的操作。

使用雙向防火牆的最大問題是確定哪些程序可以訪問互聯網,哪些程序可能是惡意的。例如,完全合法的 Windows 進程可能看起來相當模糊。然而,一旦設置完畢,它們的使用就變得相當透明。

推薦的雙向防火牆方案

視窗–方便的免費防火牆和ZoneAlarm 免費防火牆是免費的而且很好。另一種方法是使用 TinyWall。這個非常輕量級的免費程序本身並不是防火牆,而是添加了監視內置 Windows 防火牆的傳出連接的功能。

玻璃絲它也不是真正的防火牆,因為它不允許您創建規則或過濾器,或阻止特定的 IP 連接。它所做的是以清晰的方式呈現網絡信息。這使得我們很容易了解正在發生的事情,從而更容易做出明智的決定。

macOS –小飛賊添加了監視內置 macOS 防火牆的傳出連接的功能。很棒,但是有點貴,25 美元。

安卓– 如上所述,免費的 Avast! Android 應用程序包含防火牆。

iOS系統– 我所知道的唯一的 iOS 防火牆是防火牆IP,並且需要越獄設備才能運行。

Linux– 有許多 Linux 防火牆程序和專用防火牆發行版可用。 iptables 幾乎與每個 Linux 發行版捆綁在一起,對於任何想要掌握它的人來說,它都是一個極其靈活的防火牆實用程序。

那些不那麼無所畏懼的人可能更喜歡用戶友好的 Linux 防火牆,例如平滑牆快車或者pfSense。看看我們的pfSense VPN頁面,了解有關 VPN 如何提高安全性的更多詳細信息。

各種安全提示和技巧

使用 Linux 而不是商業操作系統

正如我在本指南開頭所指出的那樣,任何商業軟件都不會被 NSA 內置後門。

Linux(尤其是 Windows 10!)或 macOS 的更安全替代方案是 Linux。這是一個免費且開源的操作系統。但請注意,某些版本包含非開源組件。

Linux 被 NSA 攻破的可能性要小得多。當然,這並不是說美國國家安全局沒有嘗試過。與商業競爭對手相比,它是一個更加穩定且普遍安全的操作系統。

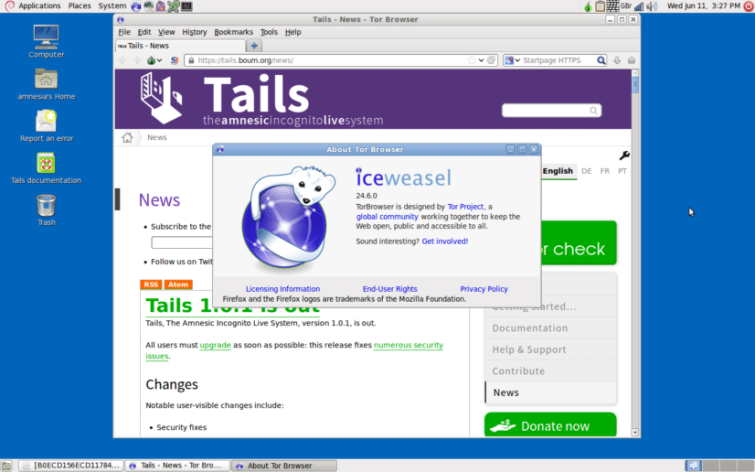

TAILS 是愛德華·斯諾登 (Edward Snowden) 青睞的安全 Linux 發行版。默認瀏覽器是 IceWeasel,它是 Debian 的 Firefox 衍生產品,已獲得完整的 Tor 瀏覽器捆綁包處理。

儘管在正確的方向上取得了巨大的進步,但不幸的是,Linux 仍然不如 Windows 或 macOS 用戶友好。因此,不太懂計算機的用戶可能會遇到困難。

然而,如果您認真對待隱私,Linux 就是前進的方向。它最好的事情之一是您可以從 Live CD 運行整個操作系統,而無需安裝它。這使得嘗試不同的 Linux 發行版變得很容易。當您訪問互聯網時,它還增加了額外的安全層。

這是因為該操作系統完全獨立於常規操作系統而存在。臨時操作系統可以會受到損害,但由於它僅存在於 RAM 中,並且當您啟動回正常操作系統時就會消失,因此這不是一個主要問題。

Linux 發行版示例

目前有數百個 Linux 發行版。這些範圍從完整的桌面替代品到利基發行版。

- 烏班圖– 是一個非常流行的 Linux 發行版,因為它是最容易使用的發行版之一。熱情的 Ubuntu 社區為其提供了大量幫助。因此,對於那些有興趣使用更安全的操作系統的人來說,它是一個很好的起點。

- 薄荷– 是另一個針對新手用戶的流行 Linux 發行版。它比 Ubuntu 更像 Windows,因此 Windows 難民通常比 Ubuntu 更喜歡使用它。 Mint 構建在 Ubuntu 之上,因此大多數 Ubuntu 特定的技巧和程序也可以在 Mint 中運行。這包括 VPN 客戶端。

- 德班– Mint 基於 Ubuntu,Ubuntu 基於 Debian。這種高度靈活且可定制的 Linux 操作系統深受經驗豐富的用戶的歡迎。

- 尾巴– 眾所周知,是愛德華·斯諾登選擇的操作系統。它非常安全,並通過 Tor 網絡路由所有互聯網連接。然而,它是一種高度專業化的隱私工具。因此,它無法作為 Windows 或 macOS 的通用桌面替代品。

Ubuntu、Mint 和 Debian 都是 Windows 和 macOS 的出色、用戶友好的桌面替代品。 Ubuntu 和 Mint 被廣泛推薦為 Linux 新手的良好起點。

我們在我們的文章中更詳細地討論了這個主題最佳 Linux 發行版隱私指南,如果您想了解更多信息。

像攻擊者一樣思考

為了全面了解您的生活中有多少內容在網上可見,您需要發揮創意。從一條易於訪問或眾所周知的信息(例如電子郵件地址或電話號碼)開始,然後開始搜索以查看其出現的位置。從外部帳戶查看您的 Facebook 個人資料並檢查暴露的內容。在反向人物搜索中查找您的名字,看看您是否很容易被識別出來。

您擁有網站嗎?如果是這樣,您的 Whois 信息是否會暴露您的真實姓名和地址?你擁有一家公司嗎?如果是這樣,您在 Companies House 上的結果是否會暴露您的姓名和地址?您登記投票了嗎?如果是這樣,您是否在公開註冊中,這可能會暴露您的真實姓名,並且......您明白了。

有數千個數據點與您的在線身份和真實自我相關,欺詐者會利用它們之間的重疊來將您和您的錢分開。通過了解某人可能如何檢索該信息,您可以控制自己在網上暴露自己的位置和方式。

使用虛擬機 (VM)

僅使用“虛擬機”訪問互聯網(或僅訪問互聯網以執行某些任務)即可實現額外的安全級別。這些軟件程序模擬安裝了 Windows 或 Linux 等操作系統的硬盤驅動器。請注意,VM-ing macOS 很棘手。

這可以通過在正常操作系統之上運行的軟件有效地模擬計算機。

這種方法的優點在於所有文件在虛擬機中都是獨立的。 “主機”計算機不會被虛擬機內捕獲的病毒感染。這就是為什麼這樣的設置在鐵桿 P2P 下載者中很流行。

虛擬機也可以完全加密。它甚至可以使用 VeraCrypt 等程序“隱藏”(見上文)。

虛擬機模擬硬件。他們在您的“標準”操作系統之上運行另一個完整的操作系統。因此,使用它需要在處理能力和內存使用方面產生大量開銷。也就是說,Linux 發行版往往相當輕量級。這意味著許多現代計算機可以處理這些開銷,同時對感知性能的影響最小。

流行的 VM 軟件包括免費的虛擬盒子和VMWare播放器,以及高級版(273.90 美元)企業級 VMware Workstation。如上所述,VeraCrypt 可以讓您加密整個操作系統,甚至隱藏其存在。

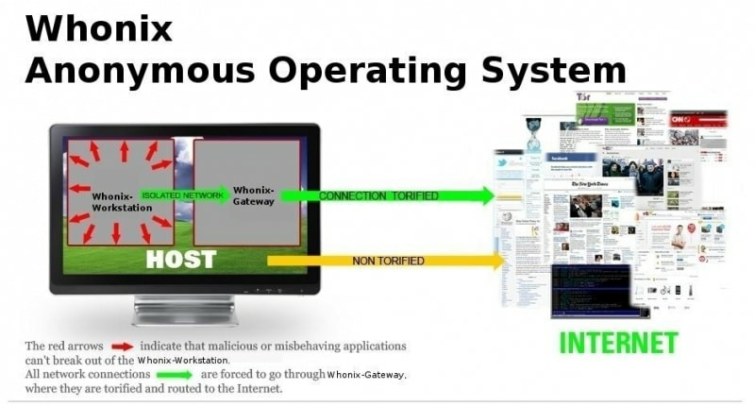

嘗試一下 Whonix

Whonix 在 VirtualBox 虛擬機內工作。這確保了 DNS 不可能洩漏,並且“即使具有 root 權限的惡意軟件也無法找到用戶的真實 IP”。

它由兩部分組成,第一部分充當 Tor 網關(稱為 Whonix 網關)。第二個(稱為 Whonix 工作站)位於完全隔離的網絡上。這將通過 Tor 網關路由其所有連接。

這種工作站與互聯網連接的隔離(並且全部與虛擬機內的主機操作系統隔離)使得 Whonix 高度安全。

關於 Windows 10 和 11 的說明

Windows 10 和 11 是一場隱私噩夢。即使禁用數據收集選項,Windows 10 仍會繼續向 Microsoft 發送大量遙測數據。

鑑於最近的周年更新(第 1607 版)刪除了禁用 Cortana 的選項,這種情況變得更加糟糕。這項服務會收集有關您的大量信息,以提供高度個性化的計算體驗。就像 Google Now 一樣,它是有用,但通過侵犯您的隱私來實現這種用處。

就隱私而言,最好的建議是完全避免使用 Windows 並改用 Linux。您始終可以將系統設置為雙啟動 Linux 或 Windows,並且僅在絕對必要時才使用 Windows。例如玩遊戲時,很多遊戲只能在Windows下運行。

如果你真的必須使用 Windows,那麼存在許多第三方應用程序可以比 Windows 設置更能幫助加強安全和隱私。這些通常會在 Windows 的幕後進行,調整註冊表設置並引入防火牆規則以防止遙測數據發送給 Microsoft。

它們非常有效。但是,您可以讓這些程序直接訪問操作系統的最深層運作。所以我們只希望他們的開發者是誠實的!使用此類應用程序的風險由您自行承擔。

我使用 W10 隱私。它運行良好,但不是開源的。如果您想設置並忘記隱私選項,Windows 10 長期服務頻道也是一個可行的選擇,因為它是專為在其生命週期內不需要定期更新的嵌入式系統而設計的。

用密碼保護您的 BIOS

使用 VeraCrypt 的全磁盤加密是物理保護驅動器的好方法。但為了使其有效,必須在 BIOS 中為兩者設置強密碼啟動和修改BIOS 設置。防止從硬盤驅動器以外的任何設備啟動也是一個好主意。

使用 VeraCrypt 的全磁盤加密是物理保護驅動器的好方法。但為了使其有效,必須在 BIOS 中為兩者設置強密碼啟動和修改BIOS 設置。防止從硬盤驅動器以外的任何設備啟動也是一個好主意。

禁用閃光燈

眾所周知,Flash Player 是一款極其不安全的軟件(另請參閱 Flash Cookie)。互聯網行業的許多主要參與者都做出了巨大努力來消除其使用。

例如,Apple 產品不再支持 Flash(默認情況下)。此外,YouTube 視頻現在使用 HTML5 而不是 Flash 提供。

最好的策略是在瀏覽器中禁用 Flash。

在 Firefox 中,至少將 Flash 設置為“詢問激活”,這樣您就可以選擇是否加載 Flash 內容。

如果你真的必須查看 Flash 內容,那麼我建議您在不用於其他任何用途的單獨瀏覽器中執行此操作。

使用 DNSCrypt 更改 DNS 服務器並保護您的 DNS

我們習慣於在網絡瀏覽器中輸入易於理解和記住的域名。但這些域名並不是網站的“真實”地址。計算機理解的“真實”地址是一組稱為 IP 地址的數字。

這域名系統(DNS) 用於將域名轉換為 IP 地址。

默認情況下,此轉換過程在 ISP DNS 服務器上執行。這可確保您的 ISP 擁有您訪問的所有網站的記錄。

伊斯坦布爾的塗鴉鼓勵在 2014 年政府鎮壓 Twitter 和 YouTube 期間使用 Google 公共 DNS 作為反審查策略。

幸運的是,有許多免費且安全的公共 DNS 服務器,包括 OpenDNS 和 Comodo Secure DNS。我更喜歡非營利、去中心化、開放、未經審查和民主的 OpenNIC。

我建議更改您的系統設置以使用其中之一,而不是您的 ISP 服務器。

DNS加密

SSL 之於 HTTP 流量(將其轉換為加密的 HTTPS 流量),DNSCrypt 之於 DNS 流量。

DNS 在構建時並未考慮到安全性,因此很容易受到多種攻擊。其中最重要的是“中間人”攻擊,稱為 DNS 欺騙(或 DNS 緩存中毒)。這是攻擊者攔截並重定向 DNS 請求的地方。例如,這可以用於將對銀行服務的合法請求重定向到旨在收集受害者帳戶詳細信息和密碼的欺騙網站。

開源 DNSCrypt 協議通過加密您的 DNS 請求解決了這個問題。它還對您的設備和 DNS 服務器之間的通信進行身份驗證。

DNSCrypt 適用於大多數平台(移動設備必須已 root/越獄),但需要您選擇的 DNS 服務器的支持。這包括許多 OpenNIC 選項。

DNS 和 VPN

此 DNS 轉換過程通常由您的 ISP 執行。但是,當使用 VPN 時,所有 DNS 請求應該通過您的加密 VPN 隧道發送。然後,它們將由您的 VPN 提供商處理。

使用正確的腳本,網站可以確定哪個服務器解析了指向它的 DNS 請求。這不會讓它查明您確切的真實 IP 地址,但會允許它確定您的 ISP(除非您更改了 DNS 服務器,如上所述)。

這將挫敗地理欺騙您的位置的企圖,並允許警察等從您的 ISP 獲取您的詳細信息。 ISP 會保留這些事情的記錄,雖然很好VPN 提供商不保留日誌。

大多數 VPN 提供商都運行自己的專用 DNS 服務器,以便自行執行此 DNS 轉換任務。如果您使用良好的 VPN,則無需更改 DNS 服務器或使用 DNSCrypt,因為 DNS 請求已由 VPN 加密。

不幸的是,DNS 請求並不總是像預期那樣通過 VPN 隧道發送。這稱為 DNS 洩漏。

請注意,許多 VPN 提供商都提供“DNS 洩漏保護“作為其定制軟件的一項功能。這些應用程序使用防火牆規則通過 VPN 隧道路由所有互聯網流量,包括 DNS 請求 - 而且它們通常非常有效。

使用安全密碼

我們都經常被告知這句話,足以讓我們想拔掉頭髮!使用長而復雜的密碼,使用標準字母、大寫字母和數字的組合。並為每個服務使用不同的密碼......啊!

鑑於我們中的許多人發現早上記住自己的名字是一個挑戰,這種建議幾乎毫無用處。

幸運的是,幫助就在眼前!

低技術解決方案

以下一些想法將極大地提高密碼的安全性,並且幾乎不需要付出任何努力即可實現:

- 在密碼中插入隨機空格- 這個簡單的措施大大降低了任何人破解您密碼的機會。它不僅在方程中引入了另一個數學變量,而且大多數潛在的破解者都假設密碼由一個連續的單詞組成。因此,他們將精力集中在這個方向上。

- 使用短語作為您的密碼- 更好的是,這種方法可以讓您添加大量空格並以易於記住的方式使用許多單詞。您可以使用“我早餐通常喜歡 12 個煎餅”,而不是使用“煎餅”作為密碼。

- 使用骰子軟件- 這是創建強密碼短語的方法。密碼短語中的各個單詞是通過擲骰子隨機生成的。這會在結果中引入高度的熵。因此,骰子軟件密碼深受密碼學家的青睞。 EFF 最近推出了一項新的擴展的 Diceware 單詞列表旨在進一步改進 Diceware 密碼短語結果。

- 在 PIN 碼中使用四個以上的數字- 如果可能,請使用四個以上的數字作為 PIN。與在單詞中添加額外的空格一樣,這使得代碼在數學上更難被破解。大多數破解者都假設只使用四個數字。

高科技解決方案

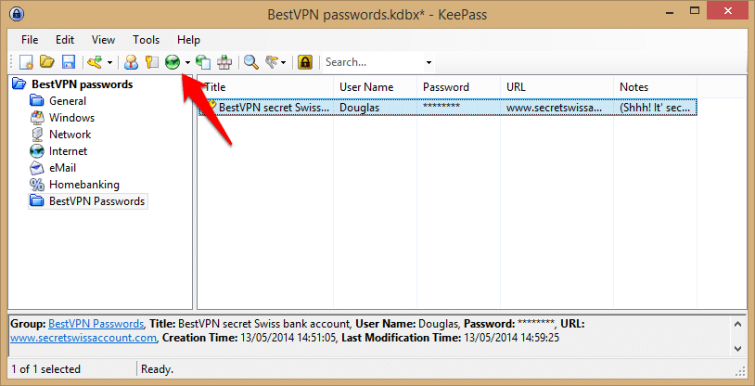

凡人不敢涉足的領域,軟件開發人員卻全力以赴!有大量可用的密碼管理程序。我的選擇是:

KeePass(多平台)——這款流行的免費開源 (FOSS) 密碼管理器將為您生成複雜的密碼,並將其存儲在強加密後。大量的插件允許各種定制和增強的功能。

通過插件,您可以使用 Twofish 密碼代替默認的 AES,例如PassIFox 和 chromeIPass提供完整的瀏覽器集成。 KeePass 本身僅適用於 Windows,但 KeepassX 是適用於 macOS 和 Linux 的開源克隆,iKeePass 也適用於 iOS 和Keepass2Android對於安卓。

粘性密碼(Windows、macOS、Android、iOS)——是一款出色的桌面密碼解決方案,它通過 Wi-Fi 同步的能力以及對眾多瀏覽器的支持給我留下了深刻的印象。

其安全措施也顯得非常嚴格。鑑於這些堅實的基礎,粘性密碼在移動設備(尤其是 Firefox 移動用戶)上表現出色,這一事實可能是選擇它而不是其 FOSS 競爭對手的一個令人信服的理由。

如果您想了解更多信息,請查看我們的安全密碼管理器指南。

社交網絡

社交網絡——鼓勵你分享你腦海中的每一個隨機想法、你晚餐吃的照片,以及你們關係崩潰的詳細描述。

社交網絡——鼓勵你分享你腦海中的每一個隨機想法、你晚餐吃的照片,以及你們關係崩潰的詳細描述。

它是隱私和安全等概念的對立面。

Facebook 在隱私方面比 Twitter 更糟糕,因為它會將你生活的每一個細節出售給渴望分析的廣告商。它還將您的私人數據移交給國家安全局。但全部社交網絡本質上是為了共享信息。

與此同時,所有商業網絡都通過收集您的個人信息來獲利;喜歡、不喜歡、你去過的地方、你談論的事情、你一起出去玩的人(以及他們喜歡什麼、不喜歡什麼等),然後出售它們。

到目前為止,在社交網絡上維護隱私的最佳方法就是完全避免使用它們。刪除所有現有帳戶!

這可能很棘手。例如,您不太可能刪除您在 Facebook 上存在的所有痕跡。更糟糕的是,這些社交網絡越來越成為我們與朋友聊天、分享照片或以其他方式互動的地方。

它們是使用互聯網的主要原因,並在我們的社交生活中發揮著核心作用。簡而言之,我們不願意放棄它們。

那麼,下面是一些在社交網絡中嘗試保持一定程度隱私的想法。

自我審查

如果您不想(或不應該)公開某些事情,請不要在 Facebook 上發布有關它們的詳細信息!一旦發布,就很難撤回您所說的任何內容。特別是如果它已被重新發布(或重新推文)。

保持私人對話 私人的

人們討論計劃的晚餐約會的私密細節,或者相反,使用公共渠道進行私人爭吵是很常見的。請改用 Message (Facebook) 和 DM (Twitter)。

這不會向廣告商、法律或國家安全局隱藏你的對話,但它會讓朋友和親人遠離潛在的尷尬互動。

使用別名

沒有什麼可以阻止您使用假名。事實上,鑑於雇主幾乎定期檢查其員工(和潛在員工)的 Facebook 頁面,因此使用至少兩個別名幾乎是必須的。選擇一個帶有你的真實姓名的明智的,這樣可以讓你在雇主面前看起來更好,而另一個可以讓朋友們發布你喝醉酒的照片。

你還可以愉快地撒謊,謊報你的出生日期、興趣、性別、居住地,或者任何其他能讓廣告商和其他追踪者失去你踪蹟的事情。

更嚴重的是,生活在專制政權下的博主在發布可能威脅其生命或自由的帖子時應始終使用別名(連同 VPN 等 IP 隱藏措施)。

繼續檢查您的隱私設置

Facebook 因不斷改變其隱私設置的工作方式而臭名昭著。它還使其隱私政策盡可能不透明。值得定期檢查所有社交網絡上的隱私設置,以確保它們盡可能嚴格。

確保帖子和照片僅與朋友共享,例如,而不是與朋友的朋友或“公開”共享。在 Facebook 上,確保“在好友標記您的帖子出現在您的時間軸上之前對其進行評論”(在隱私設置-> 時間軸和標記)設置為“打開”。這有助於限制“朋友”對您的個人資料造成的損害。

避免所有基於五眼聯盟的服務

五眼(FVEY)間諜聯盟包括澳大利亞、加拿大、新西蘭、英國和美國。愛德華·斯諾登將其描述為“一個不遵守本國已知法律的超國家情報組織”。

成員國的安全組織之間可以自由共享情報,這種做法被用來逃避對其本國公民進行間諜活動的法律限制。因此,避免與基於 FVEY 的公司進行所有交易是一個非常好的主意。

事實上,有一個強有力的論點認為,您應該避免與任何位於更廣泛的國家/地區的公司打交道。十四隻眼睛聯盟。

美國和國家安全局的間諜活動

美國國家安全局的棱鏡間諜計劃的範圍是驚人的。愛德華·斯諾登的爆料表明,它有能力拉攏任何一家美國公司。這包括監控與非美國公民和世界上幾乎任何其他人有關的信息。它還包括監控通過美國互聯網骨幹網的所有互聯網流量。

其他國家的政府似乎迫切希望加強對其公民數據的控制。然而,沒有什麼能比得上 PRISM 的規模、複雜性或影響力。這包括中國試圖進行互聯網監控。

暗示每家總部位於美國的公司都可能串通將每個用戶的個人信息交給一個秘密且基本上不負責任的間諜組織,這聽起來可能像是偏執的科幻小說中的幻想。然而,正如最近發生的事件所證明的那樣,這非常接近事實......

關於數據的說明

根據《愛國者法》和《外國情報監視法》(FISA)的規定,美國公司必須交出用戶數據。即使該用戶是非美國公民並且數據從未存儲在美國,這也適用。

英國和政府通訊總部的間諜活動

英國政府通訊總部與美國國家安全局合作。它還實施一些特別令人髮指和雄心勃勃的間諜項目。愛德華·斯諾登表示,“他們(政府通信總部)比美國更糟糕。”

這種本已嚴峻的局勢即將惡化。即將出台的調查權力法案(IPB)將這種秘密間諜活動“正式”納入法律。它還將英國政府的監視能力擴大到可怕的程度,而幾乎沒有進行有意義的監督。

因此,我強烈建議避開所有位於英國的公司和服務。

結論

隱私值得嗎?

這個問題值得思考。幾乎上述所有措施都標誌著您受到美國國家安全局等機構的特別關注。它們還為日常任務增加了額外的複雜性和工作量。

事實上,新的基於網絡的服務的許多功能都依賴於對您的了解! Google Now 就是一個很好的例子。 “智能個人助理”軟件預測您需要什麼信息的能力是不可思議的。

例如,它可以提醒您,如果您想在平常時間回家,您需要“立即”離開辦公室趕公共汽車。如果您錯過巴士,它還會提供前往最近巴士站的導航和替代時間表。

人機交互領域一些最令人興奮和有趣的發展依賴於對隱私的全面侵犯。用加密和其他隱私保護方法來限制自己就是拒絕這些新技術提供的可能性。

我提出了隱私是否值得思考的問題。隱私是有代價的。值得考慮的是您願意做出哪些妥協,以及您將走多遠來保護它。

隱私的重要性

在我看來,隱私至關重要。每個人都有權不讓自己生活的幾乎每個方面都被記錄、檢查、判斷或利用(取決於誰在進行記錄)。然而,在現代世界中,維護隱私並不容易,而且永遠無法得到完全保證。

我們都希望能夠與我們的朋友分享事物,並分享改善我們生活的服務,而不必擔心這些信息被剖析並用於分析我們。

如果更多的人努力改善自己的隱私,就會讓政府機構和廣告商的工作變得更加困難。甚至可能會迫使人們改變方法。

最後的想法

可能需要付出一些努力,但這是完全可能的,而且不是也採取措施極大地改善您的在線隱私是很麻煩的。對於 2025 年保護在線隱私的最佳、最有效的方法,許多專家意見不一,因此請務必記住,沒有什麼是萬無一失的。然而,這並不是讓那些侵入你生活中的人變得容易的理由,而這些方面理應屬於你,並且只屬於你。

隱私是一種寶貴但瀕臨滅絕的商品。通過至少實施我在本指南中介紹的一些想法,您不僅可以幫助保護自己的隱私,而且還可以為保護每個人的隱私做出寶貴的貢獻。